Ваши пароли под вашей защитой.

Данные рекомендаций ориентированы на пользователей Linux. Однако, большая часть указанных рекомендаций будет работать и в Windows.

Синхронизация, пароли, плагины

Данные рекомендаций ориентированы на пользователей Linux. Однако, большая часть указанных рекомендаций будет работать и в Windows.

Большинство из нас успешно пользуются синхронизацией. Нам всем нравится начинать работать на ПК и при необходимости продолжать работу уже на смартфоне.

К сожалению, политика chromium подобных браузеров серьёзно изменилась и с марта 2021 года синхронизация поддерживаться больше не будет.

Как бы ни было печально, но, я думаю, что со временем эту функцию могут убрать и из google-crhome. Функция синхронизации присутствует и в бразурах FireFox, Yandex.

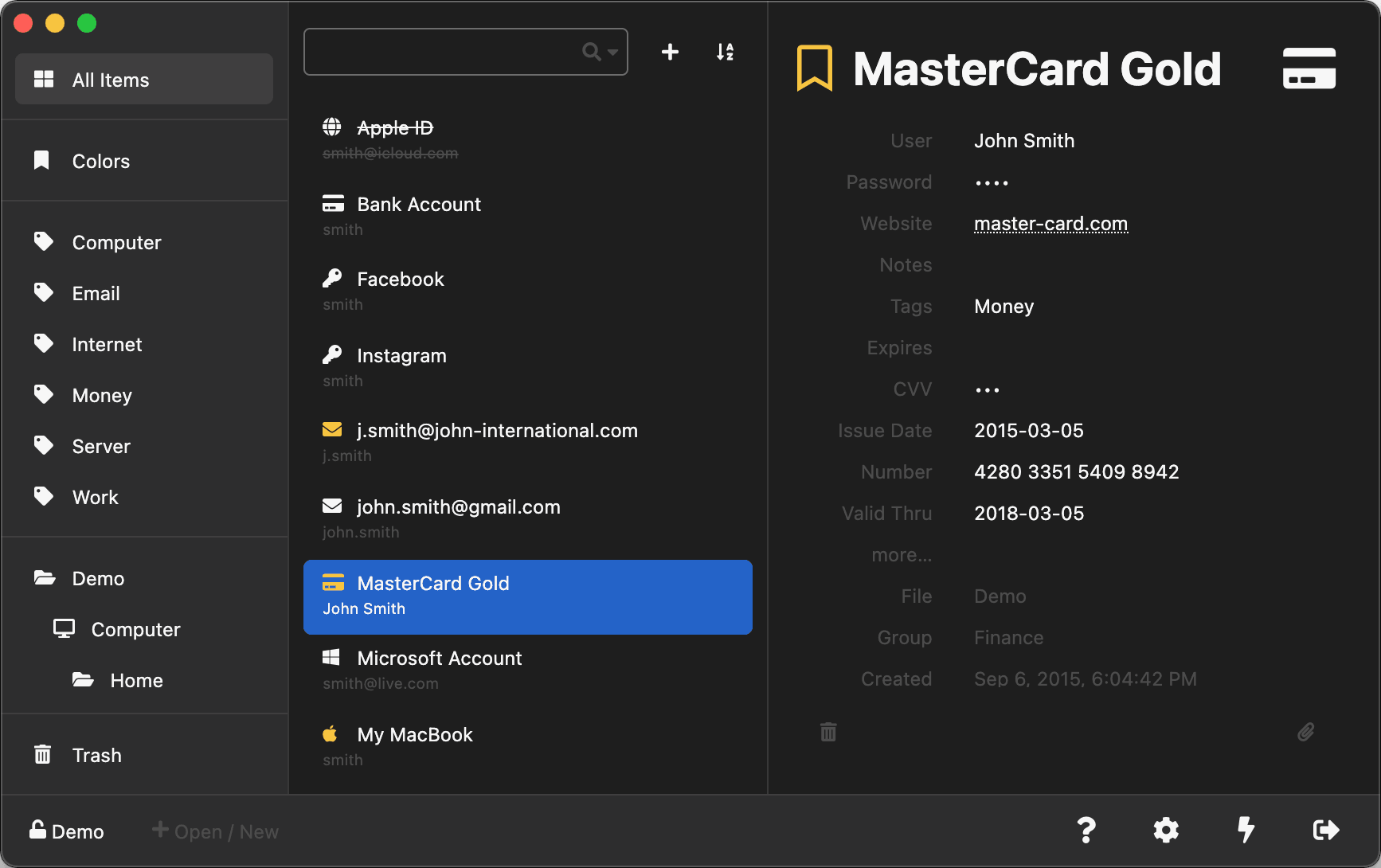

Но мы все знаем, что из любой ситуации есть выход. В данном случае воспользоваться другим браузером, который пока ещё поддерживает синхронизацию или сразу перейти на профессиональное решение - менеджер паролей. На сегодня существует несколько типов менедежеров паролей, а именно: онлайн (требующие доступ к интернету) и офлайн (хранящие свою базу на локальном диске вашего пк). И у тех и у других иногда встречаются функции управления доступом к паролям по WiFi сети.

Рассмотрим оба варианта хранения паролей.

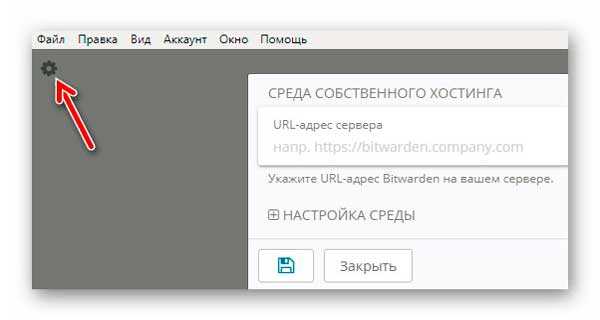

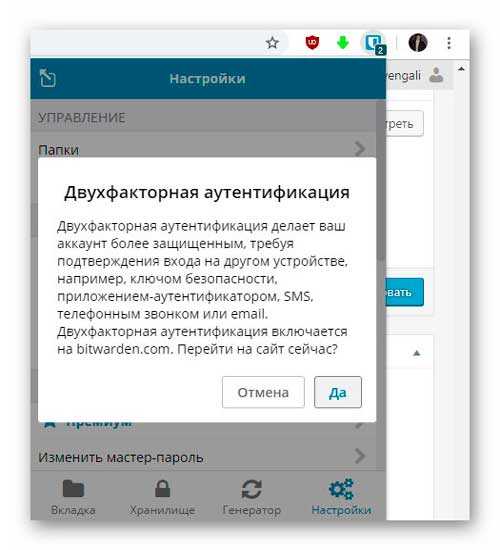

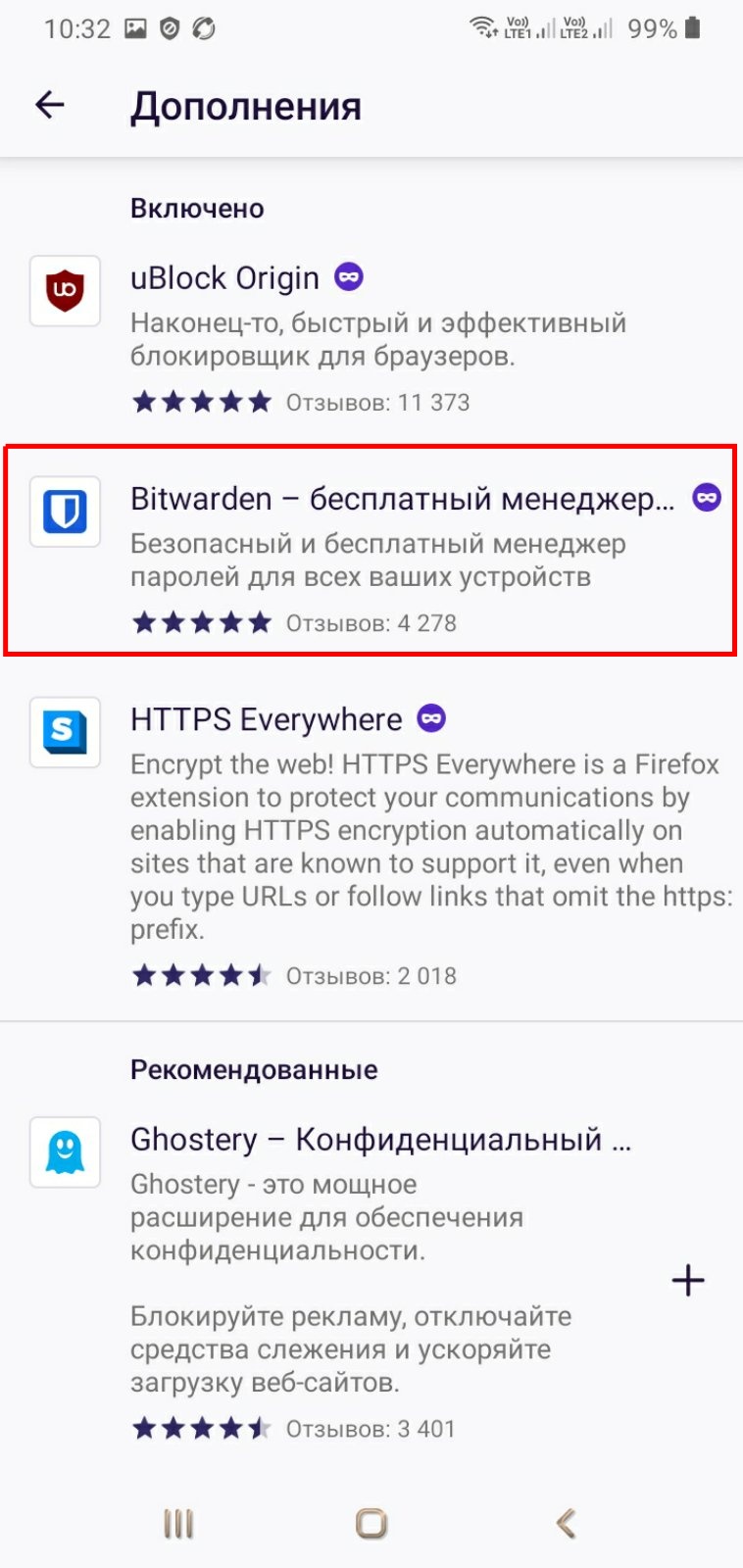

Первый вариант - BitWarden. Имеет множество положительных качеств, но и не лишен недостатков. Хранение паролей осуществляется в защищённом и безопасном облаке Microsoft Azure (даже производители менеджера паролей не имеют доступа к ним), но Вы можете разместить «контейнер» со своими паролями куда угодно, хоть на свой собственный сервер (обладая определёнными знаниями). Программа поддерживает двухфакторную аутентификацию. А на Android у неё огромное положительное качество - это наличие возможности полной замены стандартного менеджера паролей google для всей системы. Если вы не доверяете сторонним серверам хранения паролей - вы всегда можете сделать свой собственный. Даже если сервер будет работать только в пределах домашней (локальной) сети, без доступа к интернету - это никак не повлияет на синхронизацию вашего смартфона, ПК или планшета. Практически все браузеры поддерживают данный плагин.

Но помните, что при отсутствии доступа из интернета для собственного сервера BitWarden - синхронизировать пароли сможете только дома, т.е. в пределах домашней (локальной) сети. Однако, доступ к ним сможете иметь с любого устройства в любое время дня и ночи, которое хоть раз было подключено к вашему серверу. Дело в том, что BitWarden хранит контейнер с паролями локально, а синхронизируется только по вашей команде. Данная функция отсутствует для расширений данной программы.

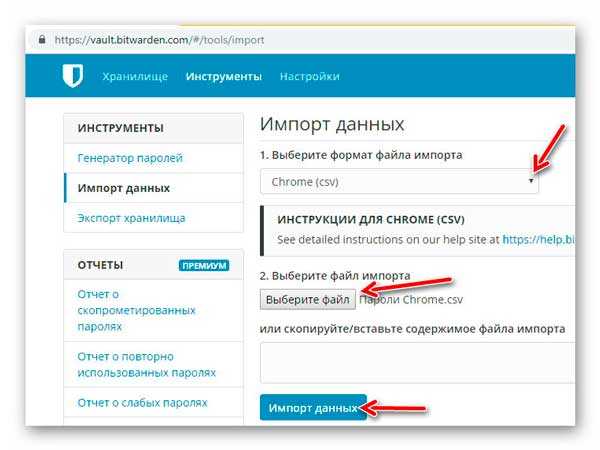

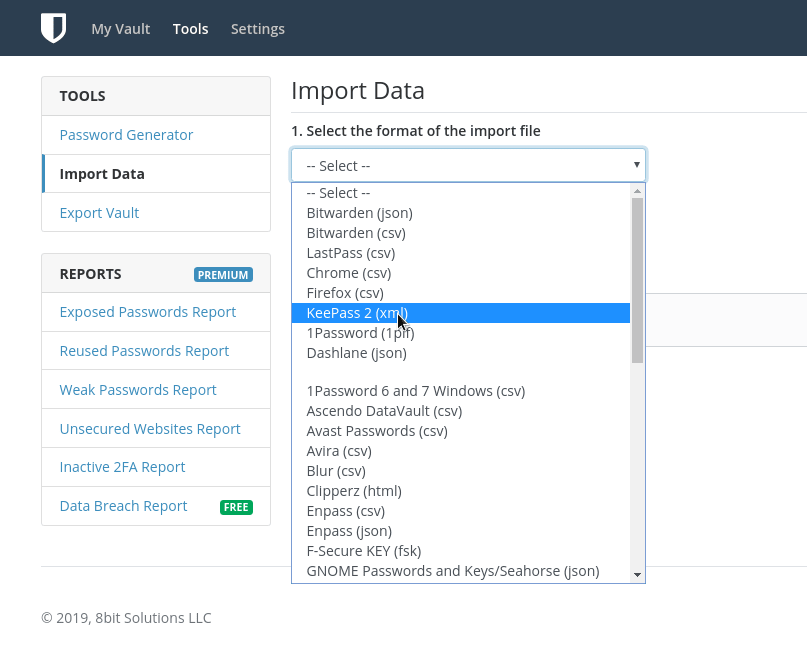

Единственный недостаток у данного менеджера паролей, на мой скромный взгляд, это импорт только через web-интерфейс, т.е. только при входе в свой аккаунт через браузер. Однако этот недостаток нивелируется множетсвом расширений, с помощью которых возможно импортировать ваши пароли.

Вы можете скачать нужную для вас Release версию по ссылке на Github. Имеется поддержка для всех ОС: Windows, Linux, MacOS, Android.

Чтобы не собирать самому пакет для ArchLinux, воспользуйтесь следующей командой для скачивания с моего Github-репозитория:

# Ссылка может быть не актуальна! Ищите установочный пакет здесь. # Просто подставьте имя найденного пакета вместе с расширением в следующую команду вместо указанного $ svn export https://github.com/maximalisimus/repo/trunk/aur-packages/x86_64/bitwarden-1.24.6-1-x86_64.pkg.tar.zst

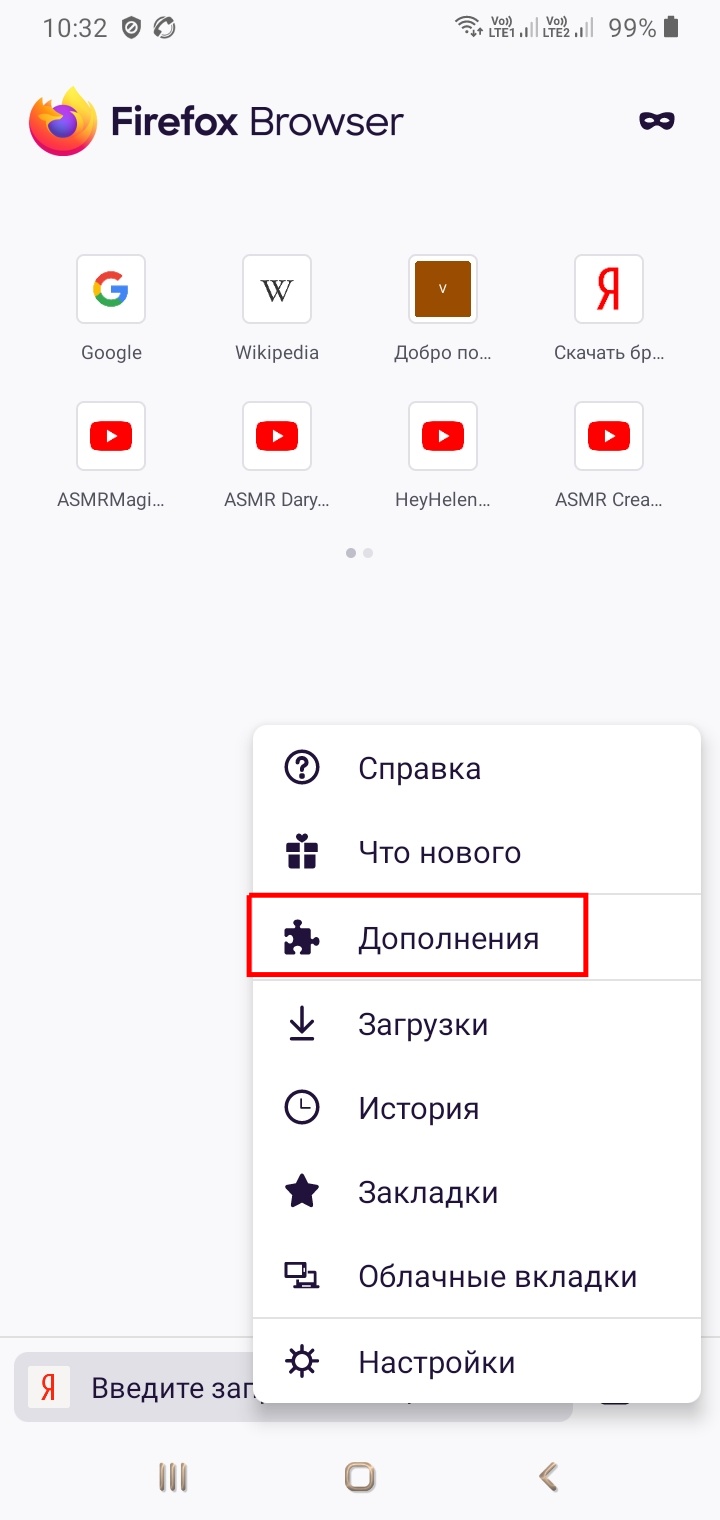

На Android поддерживается не только само приложение, но и также в браузере FireFox имеются дополнения (Плагины), в которых имеется BitWarden.

Пожалуй я могу рекомендовать данный менеджер паролей для использования. Не самый лучший, но вполне адекватный и удобный. Импорт паролей с несколькими уровнями вложенностей из «KeePassXC» проходит без ошибок. Однако, отображение всех паролей - линейное, т.е. без вложенностей (подпапок, подгрупп). Протестировав свой собственный сервер, могу сказать в защиту этого менеджера одно из положительных качеств: "Ни производители, ни администраторы действительно не имеют доступ к вашим контейнерам с паролями". Двухфакторная аутентификация работает неплохо. Эти два факта не могут не радовать. Также одним из положительных качеств этого менеджера для смартфонов является тот, что у него имеются необходимые повышенные привелегии доступа, чтобы полностью заменить хранилище Google-паролей. К сожалению, такими привелегиями обделены все остальные, изученные мною, менеджеры паролей. При этом контейнеры с паролями всегда 100%-но находятся у вас.

Однако, при установке и настройке своего собственного севера любого менеджера паролей вам необходимо понимать один немаловажный фактор. Любой сервер менеджера паролей требует защищенного https соединения. Т.е. вам в любом случае, даже для домашнего сервера придётся регистрировать не только доменное имя, но и регулярно получать и обновлять свой собственный SSL сертификат для вашего сервера обязательно с наличием пары открытого и закрытого ключа. Почему регулярно? Потому что любой нормальный SSL сертификат выдаётся максимум на 90 дней.

При получении собственного SSL сертификата, заверенного центром сертификации - любая проверка будет требовать наличия действующего доменного имени.

В браузерах вы конечно сможете пользоваться вашим менеджером паролей с самоподписанным сертификатом, как и в плагинах для браузеров. Однако, смартфоны и приложения для ПК в этом случае никотируются. Даже при ручном импорте самоподписанного SSL сертификата, смартфон (как и ПК приложение) попросту отказываются соединяться с сервером вообще.

Получать и обновлять «бесплатный SSL» сертификат можно несколькими способами.

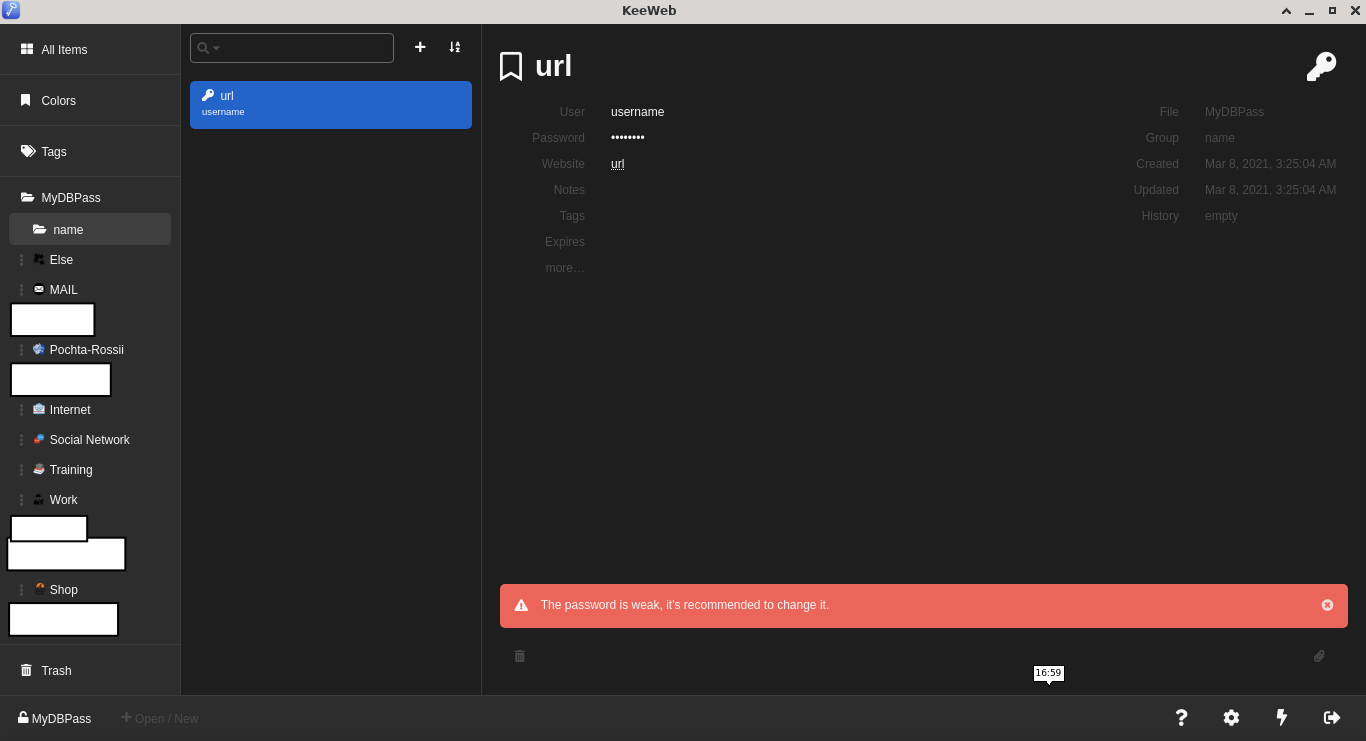

На первый взгляд вполне неплохой менеджер. KeeWeb кросплатформенный. Скачать любую версию можно по ссылке на Release-версии Github здесь, включая AppImage образ. Для Archlinux ссылка на aur-пакет находится здесь.

Работать может практически где угодно, даже если у вас нет прав в системе на запуск программ. Для этого имеется браузерная версия - zip-архив, в котором находятся html файлы и скрипты для его работы.

Откроем уже имеющуюся у нас базу с паролями в формате «.kdbx». И видим совершенно ужасную картину. Часть отсортированных паролей из предыдущего этапа настройки менеджера паролей «KeePassXC» недоступна. Вложенность папок с паролями, также недоступна. А иногда вообще возникает ошибка чтения и доступа. Всё бы ничего, но это лишь полбеды.

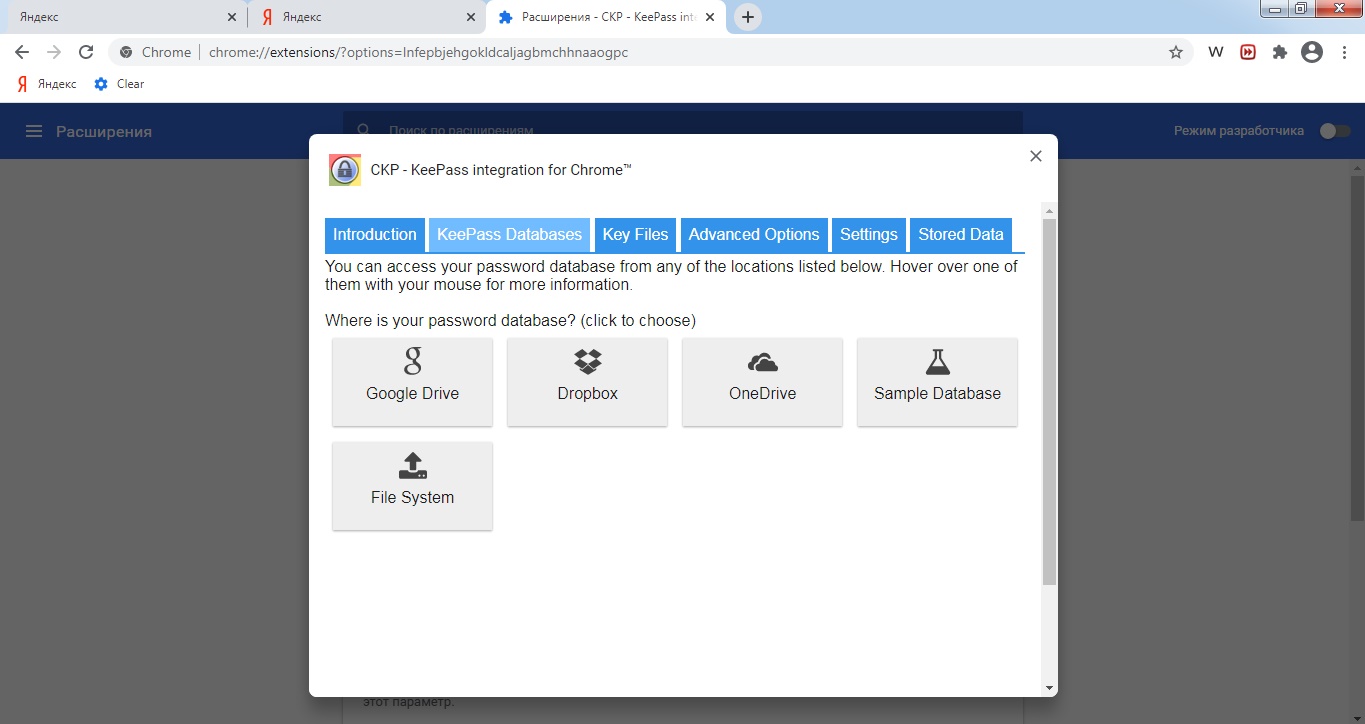

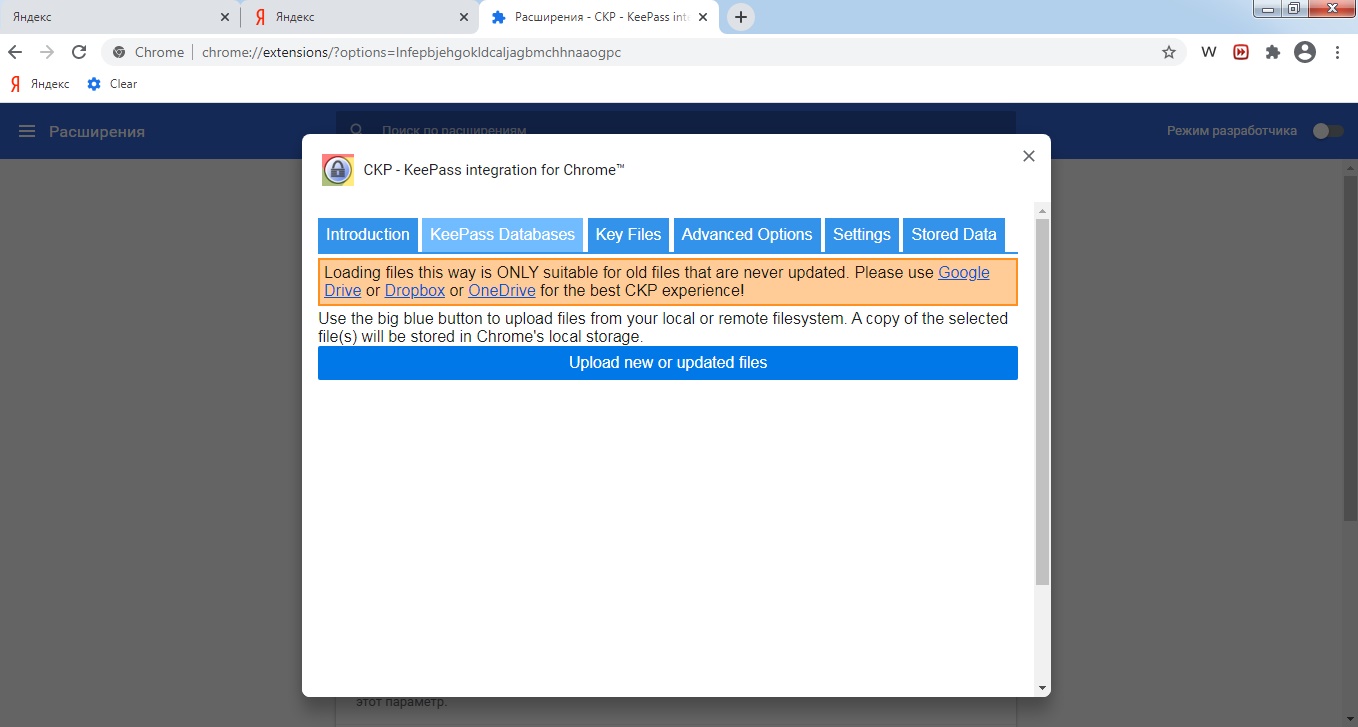

Теперь рассмотрим синхронизацию с данным менеджером паролей в Веб-Браузерах. И здесь, к сожалению не всё так хорошо. Плагин мною найден лишь один единственный, и то только для «Google-Chrome» - называется «CKP - KeePass integration for Chrome». Для доступа к базе её необходимо отдельно импортировать в данный плагин.

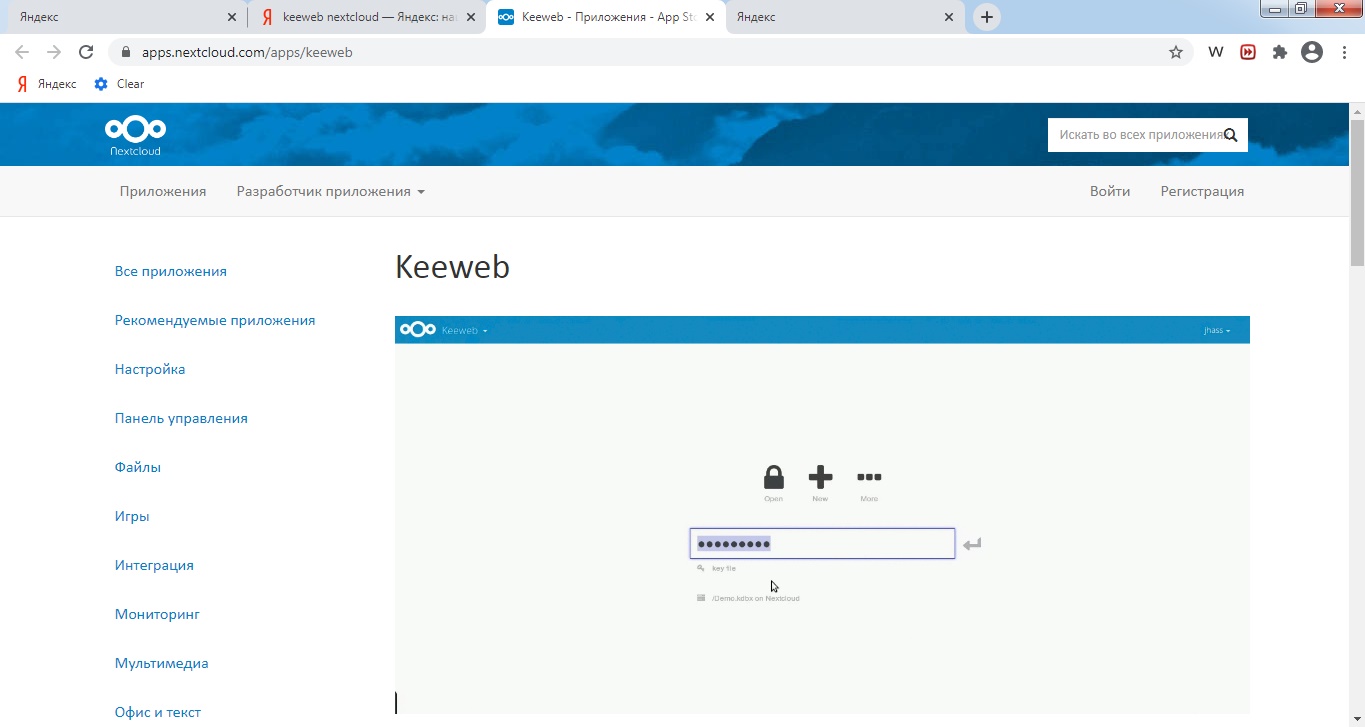

На этом недостатки данного менеджера паролей заканчиваются. Существует также расширение KeeWeb для собственного облака NextCloud, что в некоторых случаях может быть весьма удобным. Однако, это только в том случае, если список ваших паролей простой - без каких-либо вложенностей (подпапок и подгрупп).

Достаточно специфичный менеджер паролей. Подойдёт далеко не каждому. Одним из существенных недостатков - можно забыть про автоввод паролей в браузерах. В смартфоне при активации данного менеджера - никакие пароли автоматически в него не добавились. Поэтому скорее всего логины и пароли придётся копировать и вставлять вручную. Однако, если эти недостатки вас не пугают и вы считаете их положительными качествами для безопасности ваших паролей, то «KeeWeb» создан именно для вас.

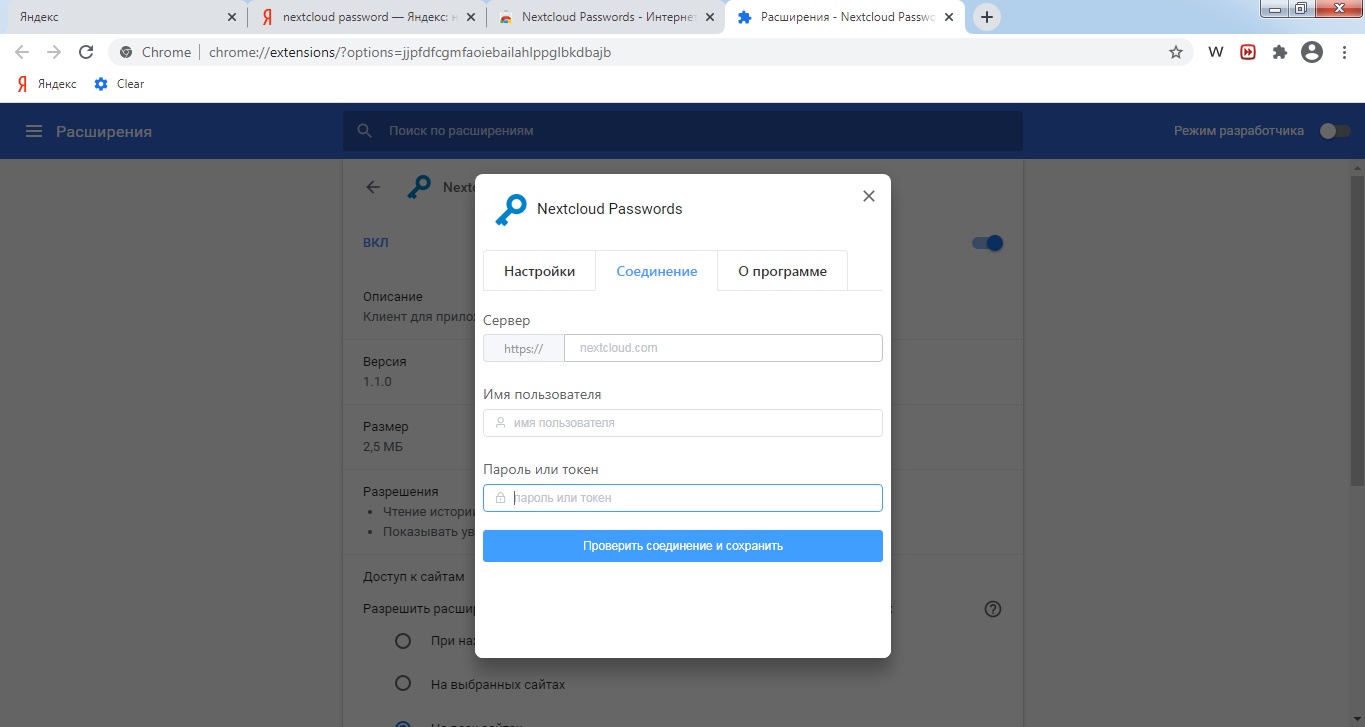

Данный способ предусматривается то, что вы сами выбираете свой собственный сервер и конфигурируете серверную часть облака самостоятельно - вручную. В ходе установки и настройки облака обязательно необходимо включить и настроить https, т.е. один из вариантов получения SSL доверенных сертификатов. Иначе, вы столкнетесь как с проблемой загрузки файлов, так и с невозможностью включить приложение (дополнение) для хранения паролей («Passwords»). Практически все плагины для веб-браузеров, а также приложения для смартфонов требуют обязательного наличия защищенного соединия (https).

Чтобы соединить смартфон с вашим облаком лучше всего создать токен. По клику на этот токен откроется QR-Код для сопряжения устройств.

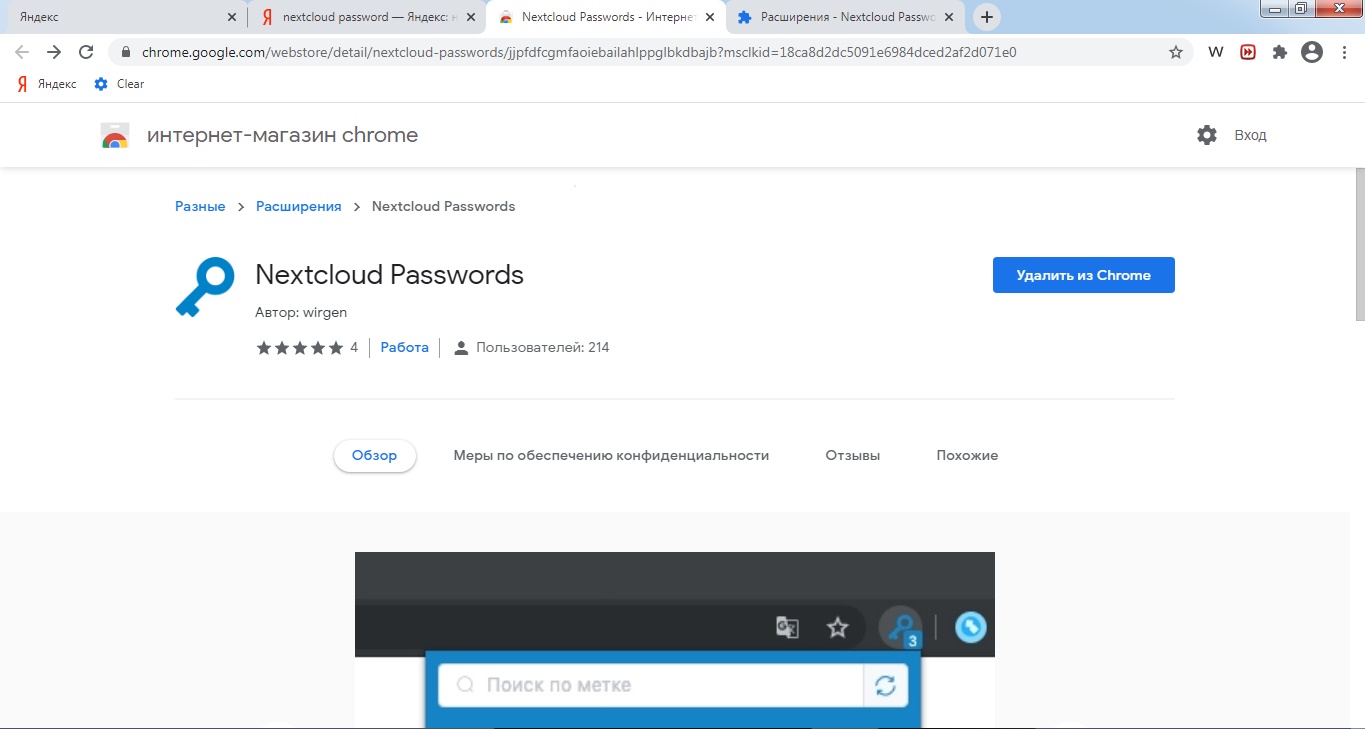

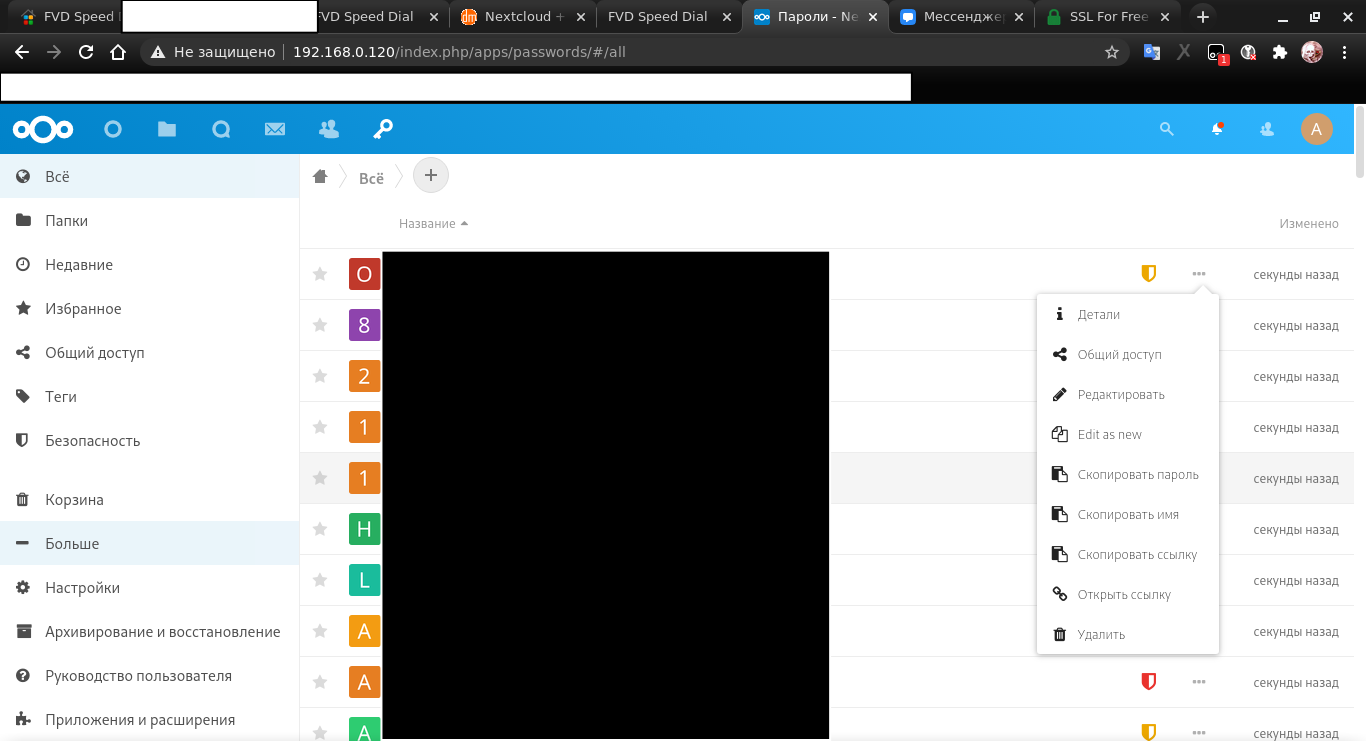

В данном варианте хранения паролей также имеются несколько больших недостатков. Да, вы можете импортировать пароли в виде «csv-файла» практически из любого другого менеджера. Однако, у меня, например, при импорте из «Google-Chrome», и также при импорте из «KeePassXC» возникали ошибки. Насколько я понимаю - менеджер паролей «NextCloud» также же, как и «KeeWeb» - линейный, так сказать. Т.е. импорт не предусматривает вложенностей (подпапок, подгрупп). Однако, в самом менеджере, подпапки создать можно.

Плагин в «Google-Chrome» автоматически добавляет пароли. Однако, удаление, редактирование, добавление записей с логинами и паролями на самом сервере группами не предусмотрено - только по одной записи отдельно. Если вы вдруг решили удалить сразу целую группу записей с логинами и паролями - придётся это сделать буквально вручную.

Лично для меня такой вариант хранения паролей не понравился.

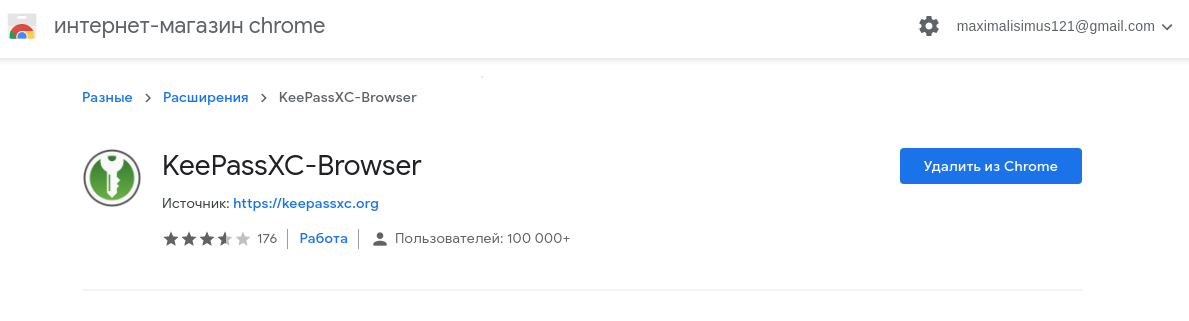

Рссмотрим офлайн менеджер паролей KeePassXC в сочатании с плагином для большинства браузеров (Google Chrome, Chromium, FireFox, Vivaldi, Tor Browser, Brave, MS Edge) - KeePassXC-Browser.

Cегодня мы с вами сделаем так, что один KeePassXC сможет синхронизировать свою базу через любой облачный сервис с вашим смартфоном или планшетом с такой же программой, например на Android - KeePassDroid. Конечно у всего есть недостатки и наше решение ими не обделено. Но помните, что в этом случае база паролей в любом случае всегда будет оставаться у нас и даже в зашифрованном виде. Даже если ваше облако случайно взломают, надо будет ещё расшировать базу с паролями.

Так, что пристёгивайте ремни, наливайте приятную для вас жидкость, а мы продолжаем.

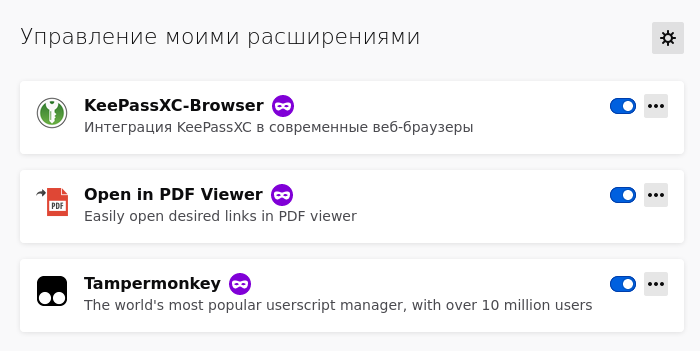

Прежде всего необходимо добавить в ваш браузер плагин для работы с локальной базой паролей - KeePassXC-Browser и немного настроить его по своему вкусу. Я для себя поставил несколько дополнительных галочек в настройках.

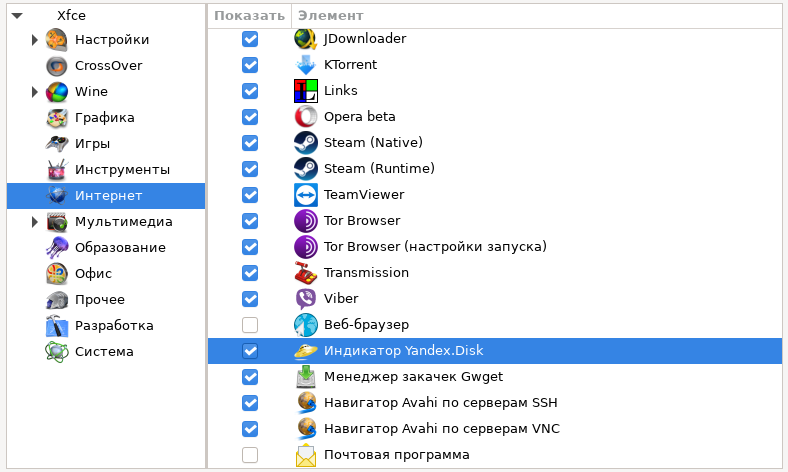

Затем необходимо установить и настроить один из дисков - google или yandex диск. Мне наиболее симпотичен - Yandex, т.к. настраивается немного легче google-диска и имеет индикатор в системном трее для главных функций графического управления диском.

Для всех дистрибутивов, основанных на Debian и использующих файловый менеджер apt для установки Yandex-Диска воспользуемся следующими командами:

$ sudo echo "deb http://repo.yandex.ru/yandex-disk/deb/ stable main" | sudo tee -a /etc/apt/sources.list.d/yandex-disk.list $ wget http://repo.yandex.ru/yandex-disk/YANDEX-DISK-KEY.GPG -O- | sudo apt-key add - $ sudo apt update $ sudo apt install yandex-disk

Далее установим индикатор системного трея, т.е. GUI интерфейс:

$ sudo add-apt-repository ppa:slytomcat/ppa $ sudo apt-get update $ sudo apt-get install yd-tools

Если вам надо установить программу в CentOS или Fedora воспользуемся другими командами:

$ sudo nano /etc/yum.repos.d/yandex.repo [yandex] name=Yandex failovermethod=priority baseurl=http://repo.yandex.ru/yandex-disk/rpm/stable/$basearch/ enabled=1 metadata_expire=1d gpgcheck=1 gpgkey=http://repo.yandex.ru/yandex-disk/YANDEX-DISK-KEY.GPG $ sudo rpm --import http://repo.yandex.ru/yandex-disk/YANDEX-DISK-KEY.GPG $ sudo yum install yandex-disk

Для Archlinux и Manjaro необходимо из AUR собрать и установить пакеты: yandex-disk и yandex-disk-indicator. К сожалению индикатора (т.е. GUI интерфейса) для CentOS и Fedora нет. Но не беспокойтесь я для вас уже всё конвертировал с помощью утилиты alien. Вам осталось только скачать с одного из моих репозиториев и установить.

CentOS, Fedora: # Ссылка может быть не актуальна! Ищите установочный пакет здесь. # Просто подставьте имя найденного пакета вместе с расширением в следующую команду вместо указанного $ svn export https://github.com/maximalisimus/repo/trunk/deb_rpm/yd-tools-1.11.0-2.noarch.rpm $ rpm -ivh yd-tools-1.11.0-2.noarch.rpm Debian, Ubuntu, Mint: # Ссылка может быть не актуальна! Ищите установочный пакет здесь. # Просто подставьте имя найденного пакета вместе с расширением в следующую команду вместо указанного $ svn export https://github.com/maximalisimus/repo/trunk/deb_rpm/yd-tools_1.11.0_all.deb $ sudo dpkg -i yd-tools_1.11.0_all.deb Archlinux, Manjaro: # Ссылки могут быть не актуальны! Ищите установочные пакеты здесь. # Просто подставьте имя найденного пакета вместе с расширением в следующую команду вместо указанного $ svn export https://github.com/maximalisimus/repo/trunk/aur-packages/x86_64/yandex-disk-0.1.5.1039-2-x86_64.pkg.tar.zst $ svn export https://github.com/maximalisimus/repo/trunk/aur-packages/x86_64/yandex-disk-indicator-1.11.0-3-x86_64.pkg.tar.zst $ sudo pacman -U yandex-disk-0.1.5.1039-2-x86_64.pkg.tar.zst $ sudo pacman -U yandex-disk-indicator-1.11.0-3-x86_64.pkg.tar.zst

Для перехода в репозиторий с пакетом индикатора Яндекс диска для Debian-подобных систем воспользуйтесь это ссылкой.

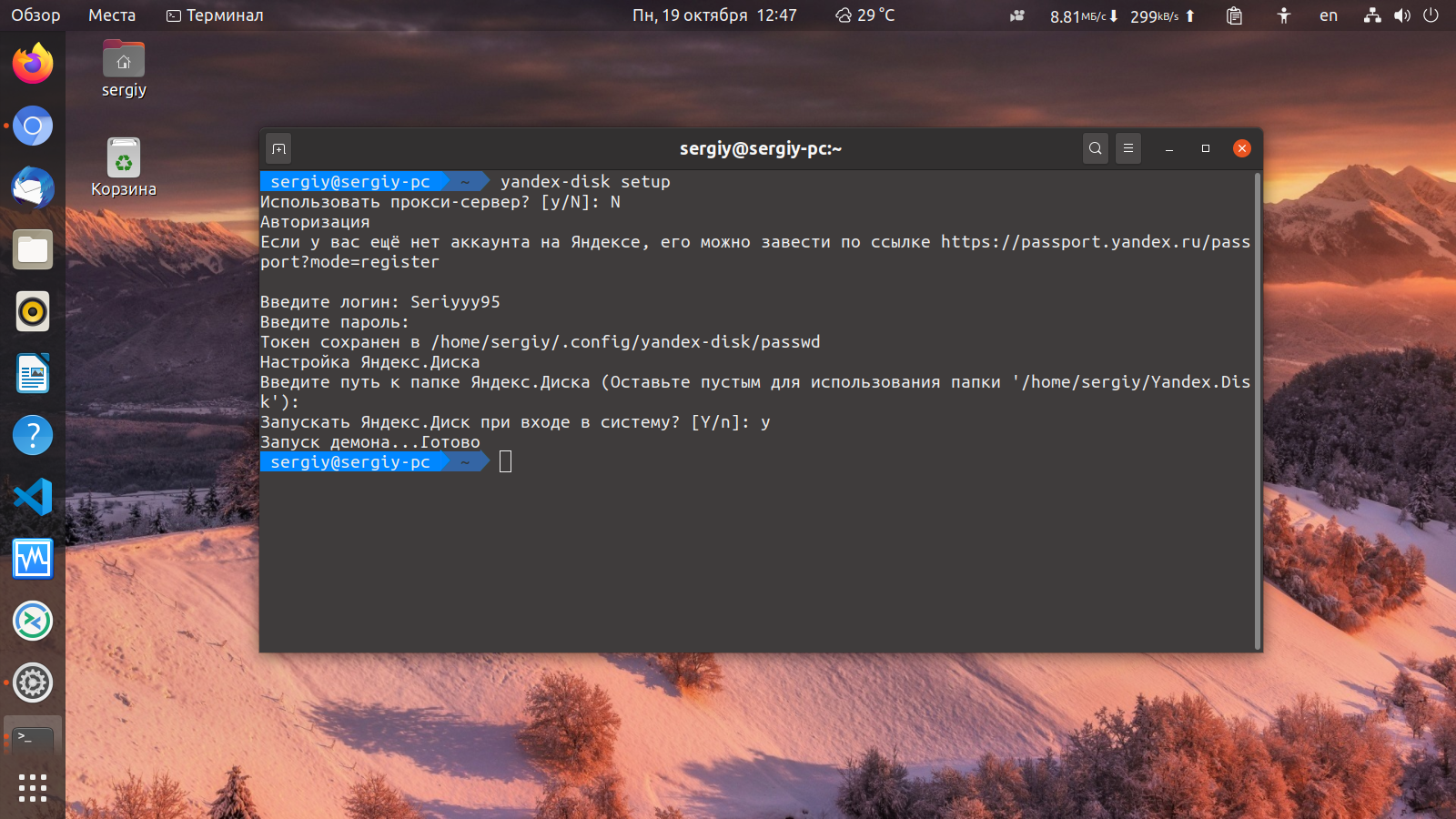

После установки запускаем индикатор, заходим в свой аккаунт и настраиваем места расположения папок для синхронизации и данных для входа. Я же оставил всё по умолчанию.

Если по какой-то причине yandex-disk не синхронизирует данные, попробуйте выполнить в консоли следующие команды:

# Все команды можно посмотреть в стандартном help $ yandex-disk --help # Перезапустить настройку диска и входа в аккаунт $ yandex-disk setup # Статус синхронизации, ошибки, последние синхронизированные файлы, состояние дискового пространства $ yandex-disk status # Запустить демон и начать синхронизацию $ yandex-disk start # Синхронизировать и выйти $ yandex-disk sync

Создаем на диске отдельную папку для паролей. Назовите её как вам будет угодно - любое имя на ваше усмотрение. Занимать пароли будут не много. Но, чтобы избежать дальнейших ошибок синхронизации или открытия базы с разными устройствами, разными ОС, наличие/отсутствие кодировок и т.д. и т.п. - я назвал папку на английском языке без пробелов. Например: "KeePassXC_Passwords".

Теперь необходимо экспортировать пароли из вашего браузера в файл с расширением .csv. По умолчанию все браузеры поддерживают экспорт паролей. А вот импорт не все. Google Chrome пока ещё поддерживает функцию импорта паролей. Однако, оба браузера необходимо немного поднастроить, чтобы был доступен импорт паролей, помимо экспорта.

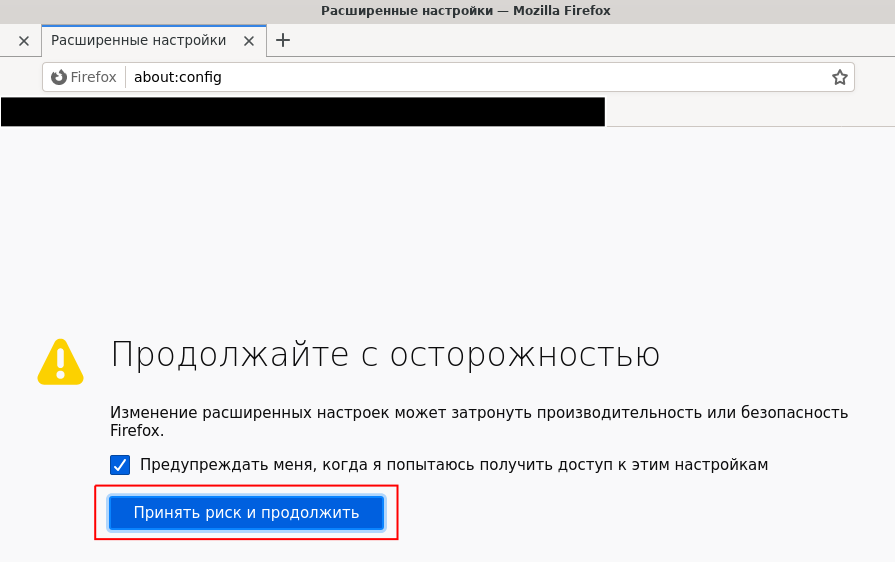

Сделать это можно следующими командами не зависимо от ОС:

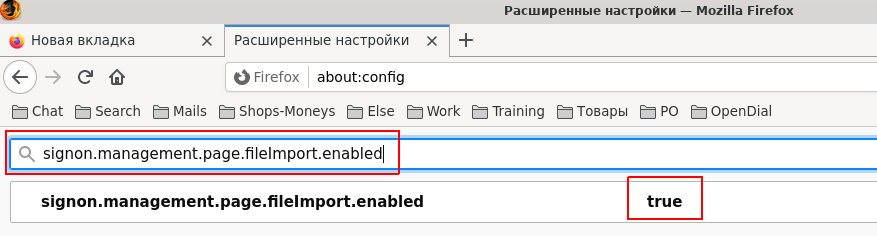

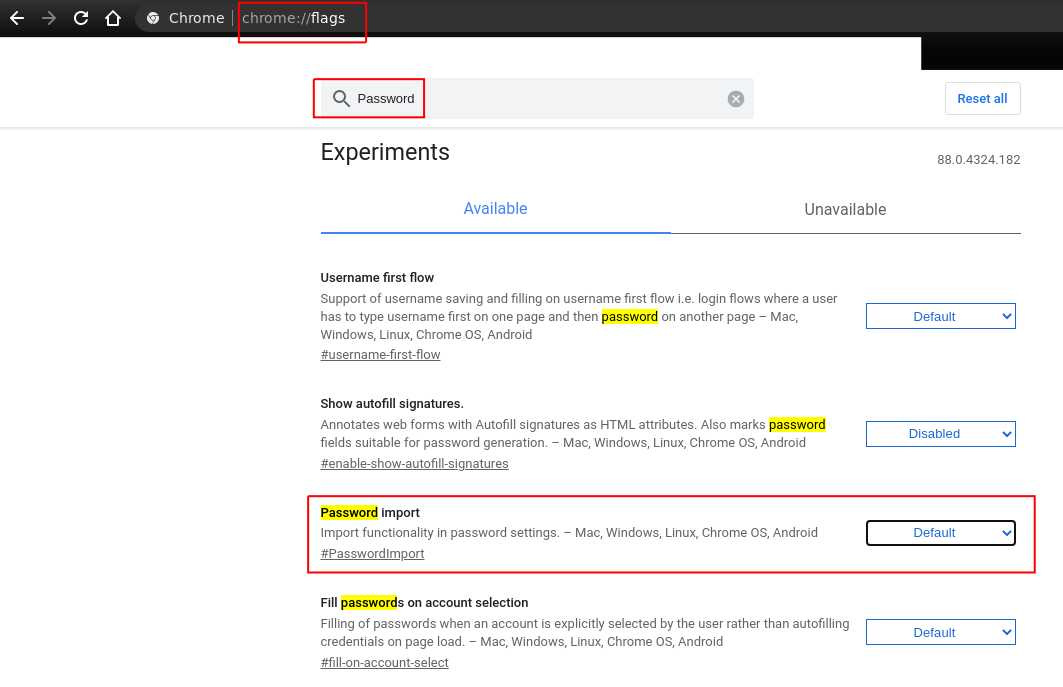

Google Chrome: Вводим в адресную строку: chrome://flags Затем вводим в поиск: "Password", находим там функцию: "Password import", и отмечаем её как "Enabled". FireFox Вводим в адресную строку: about:config Затем вводим в поиск: "signon.management.page.fileImport.enabled" и отмечаем её как "True".

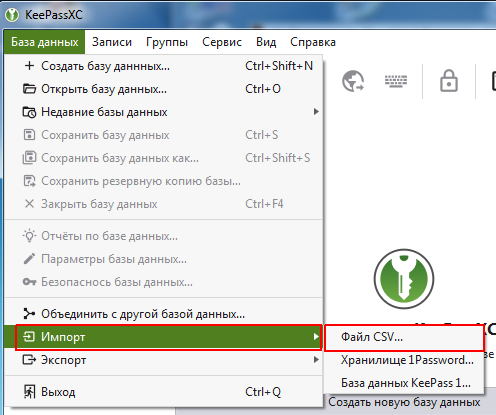

Теперь устанавливаем KeePassXC, запускаем, создаём базу данных и сохраняем её в настроенную папку с Yandex-диском, но также указываем название базы на английском, без пробелов.

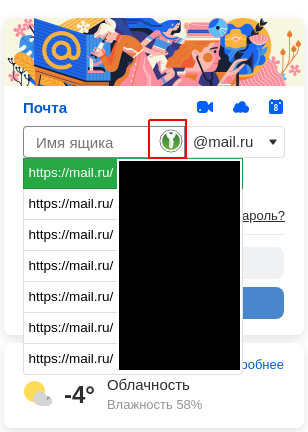

После этого можно импортировать все ваши старые пароли в новую защищенную базу данных. Теперь все пароли во всех браузерах с установленным плагином KeePassXC-Browser будут доступны. Однако помните, что чтобы иметь доступ к вашей базе с паролями на ПК - база в KeePassXC должна быть открыта и не заблокирована.

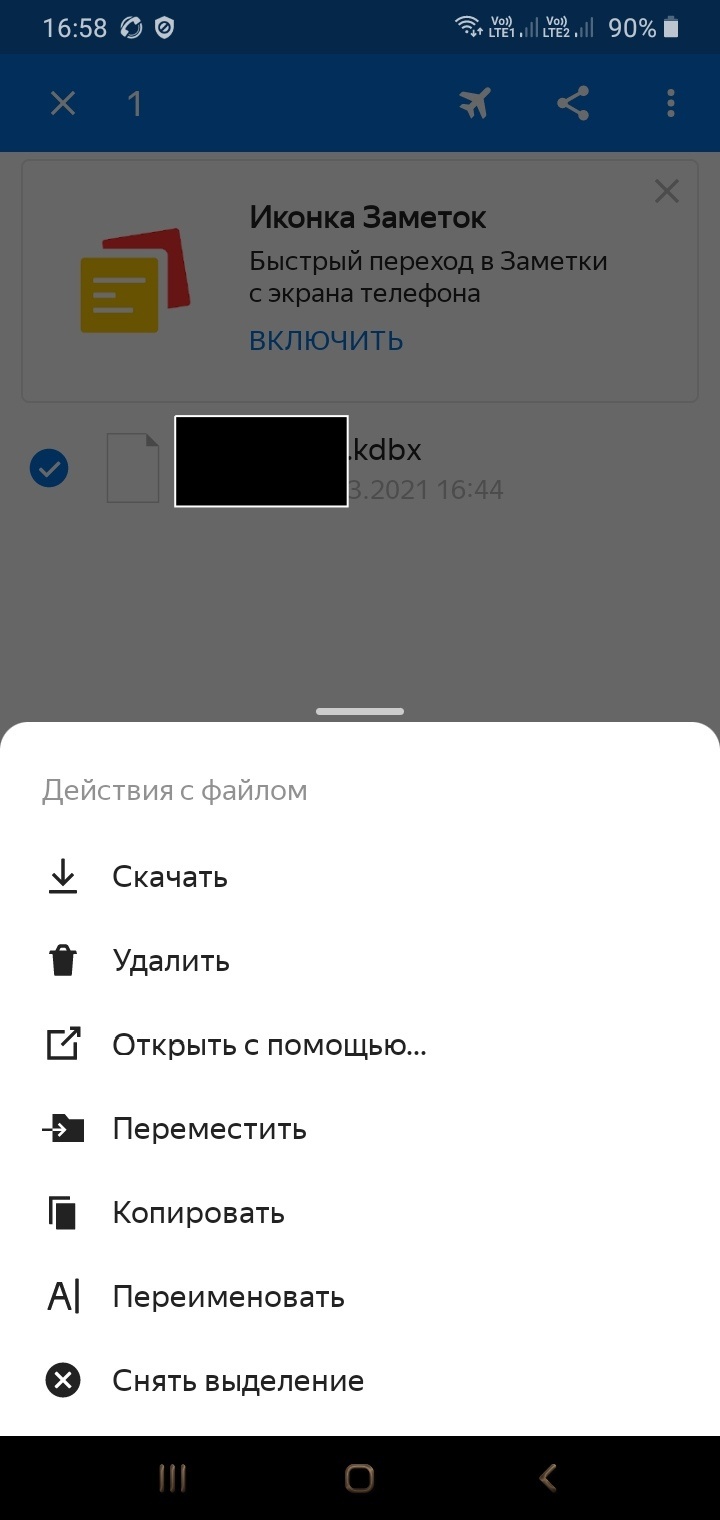

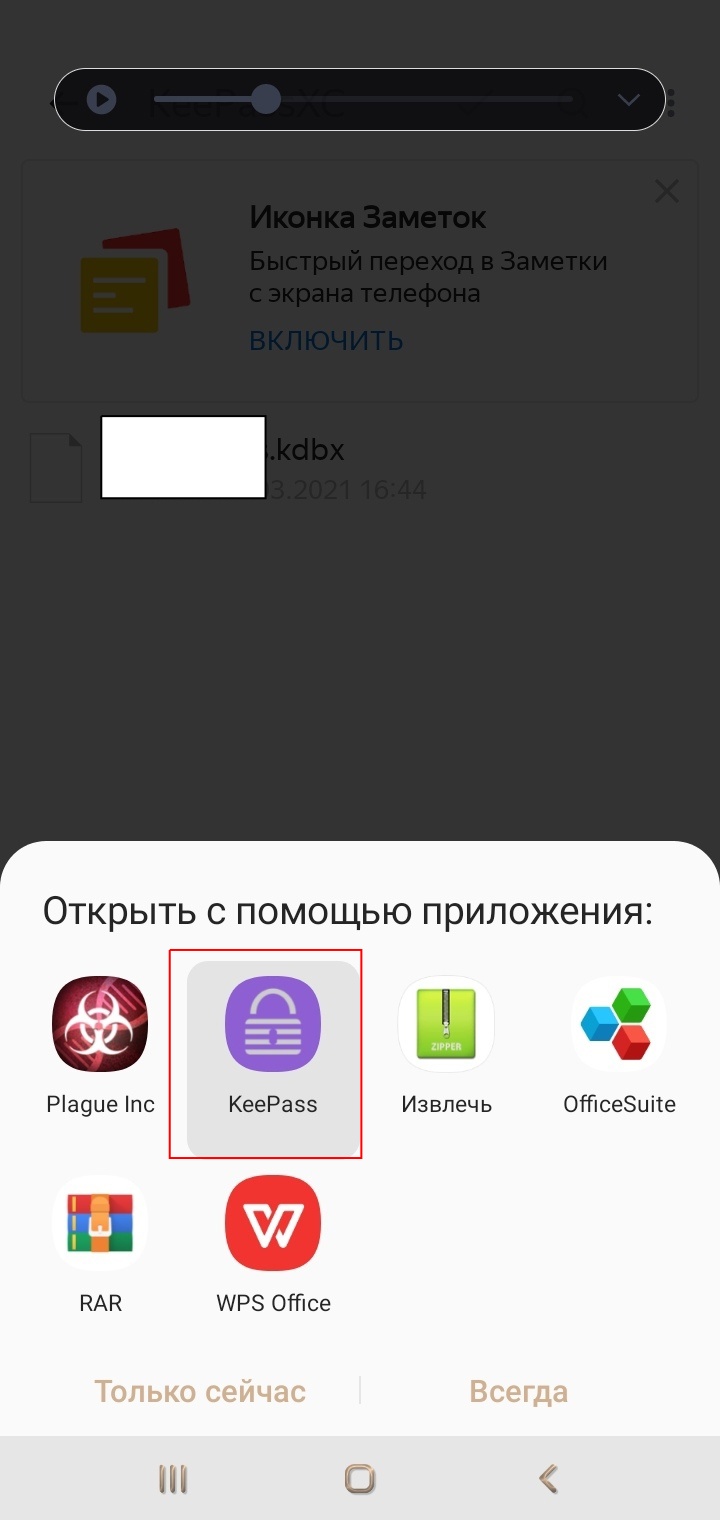

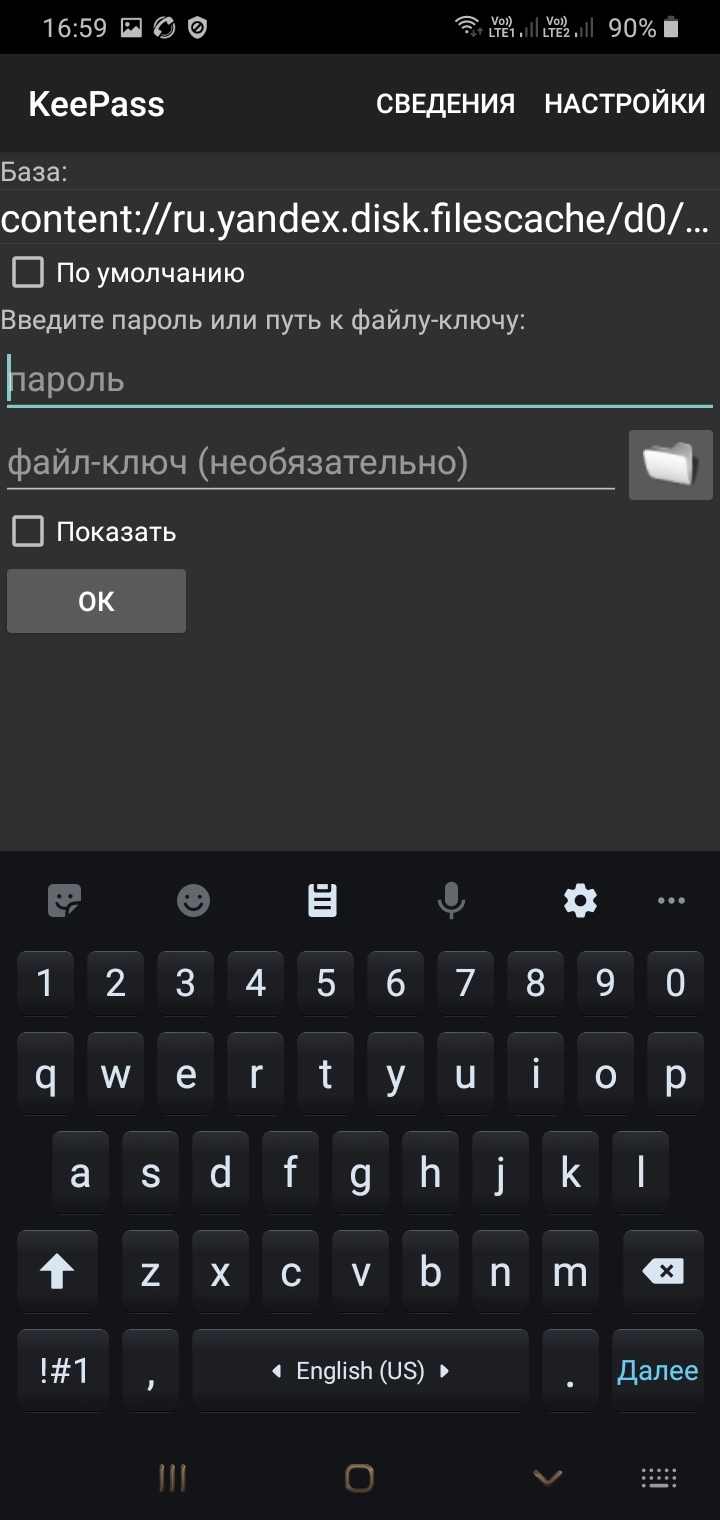

Теперь можно открывать эту же базу с Yandex-Диска в вашем смартфоне. Например, приложением «KeePassDroid». Одним из достоинств такого хранения паролей - мой Android автоматически добавил в эту базу все введёные в систему пароли смартфона.

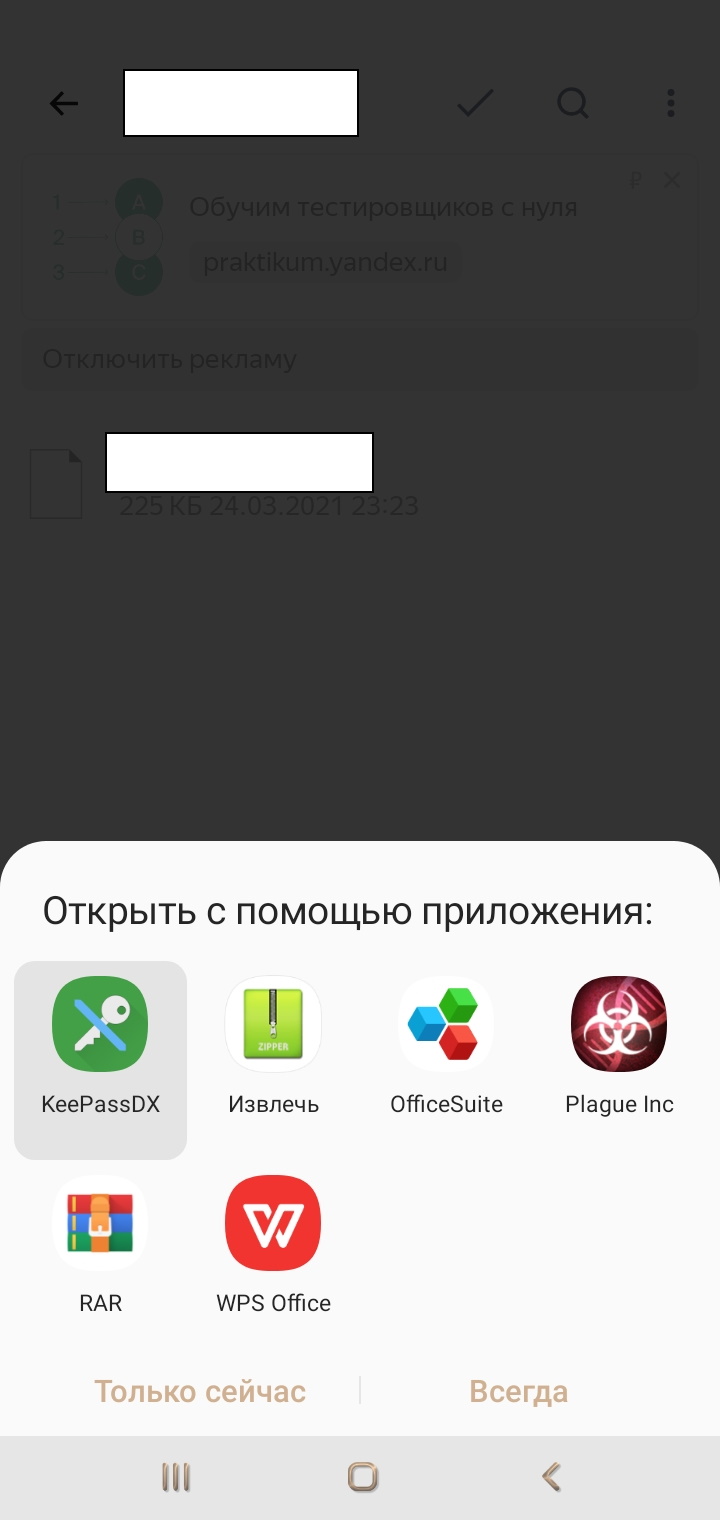

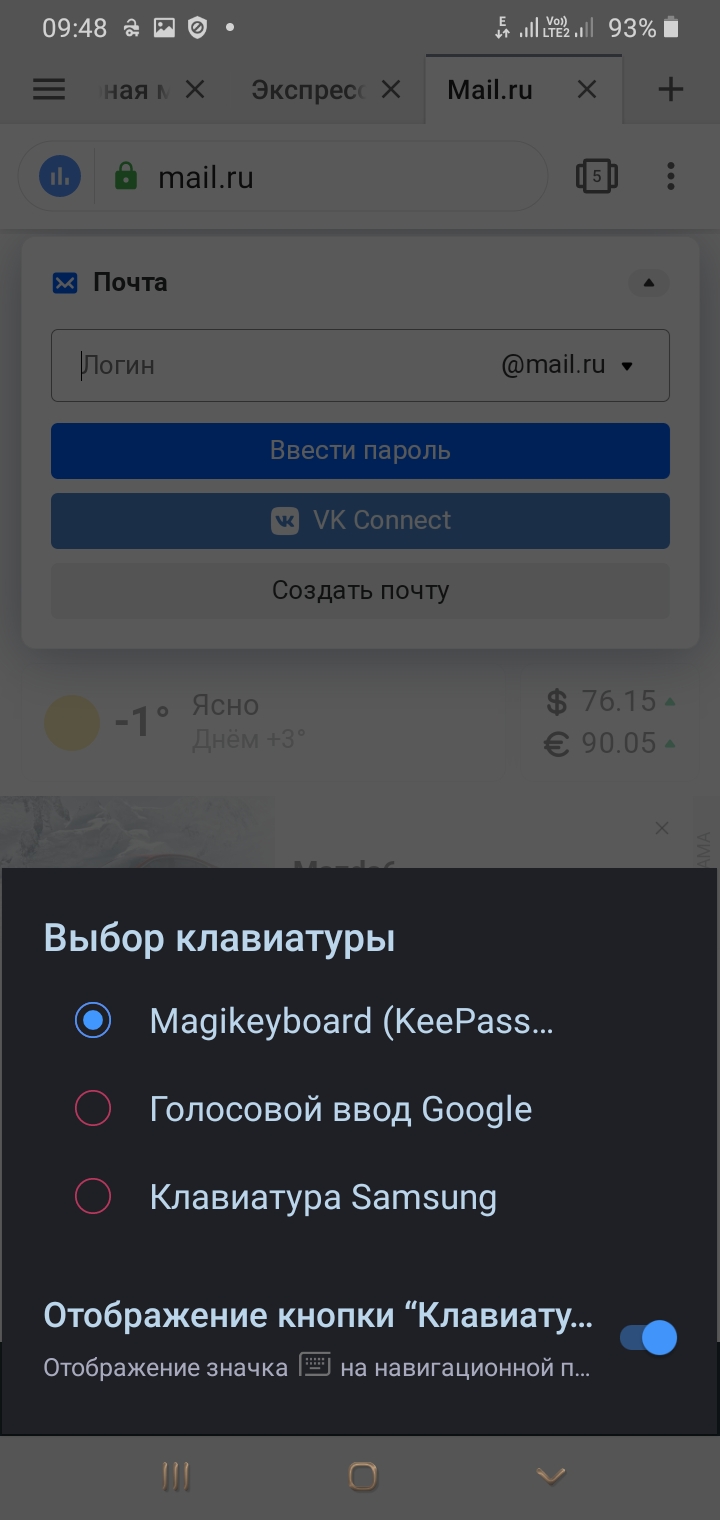

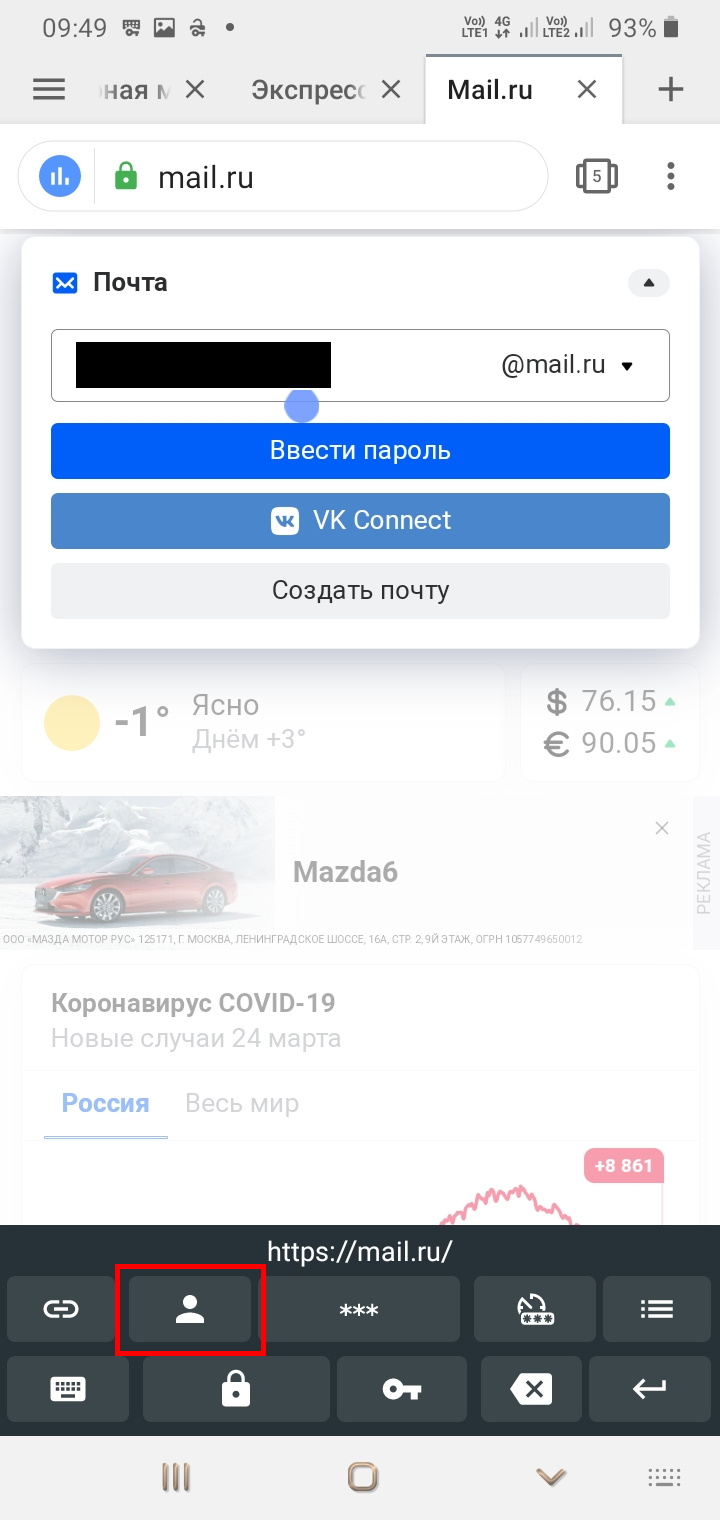

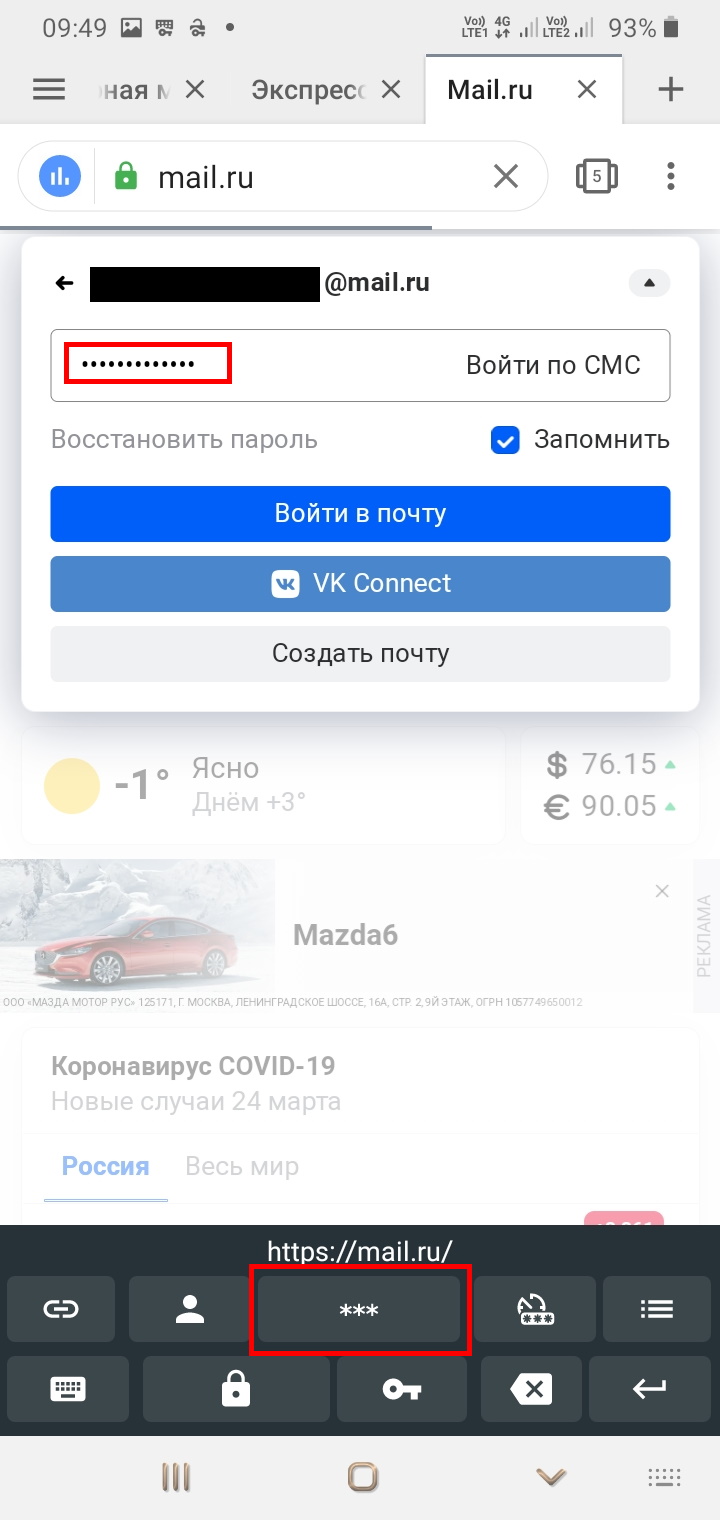

К сожалению, одним из недостатков именно этого приложения является то, что любой логин или пароль придётся копировать вручную через сам менеджер паролей. К счатью, для решения этой проблемы можно воспользоваться другим приложением под названием «KeePassDX». При установке приложение попросит разрешение на доступ к клавиатурам смартфона. Если этого не произошло ищите эту настройку в смартфоне вручную. Скорее всего она будет в диспетчере разрешений или настройках конфидециальности. При этом будет выведено предупреждающее сообщение, якобы приложение будет перехватывать всё что вы вводите с клавиатуры, что это может быть опасно. На самом деле это не так! По факту у приложения имеется своя собственная клавиатура «MegiKeyboard», но только для передачи через собственную клавиатуру логинов и паролей в указанные поля ввода, а также очистки последних по завершении всех вставок в целях безопасности.

Теперь можно открывать нашу базу, точно также как и в «KeePassDroid», прямо с Yandex или Google диска. Как только вам где-то понадобится ввести логин (и/или пароль), смените клавиатуру на «MegiKeyboard», повторно разблокируйте базу если она вдруг заблокировалась, выберите нужный пароль из любой категории,и затем вставляйте соответствующими кнопками управления новой клавиатуры.

Приложение «KeePassDX» неплохо отображает все вложенности, интерфейс вполне приятный и адекватный.

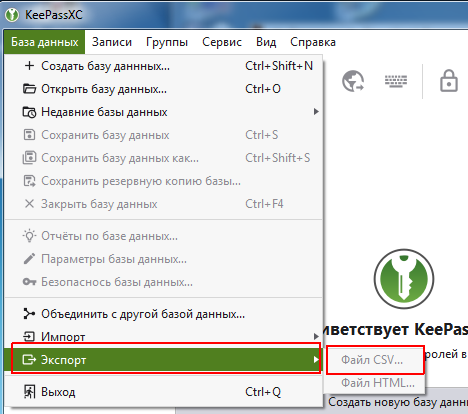

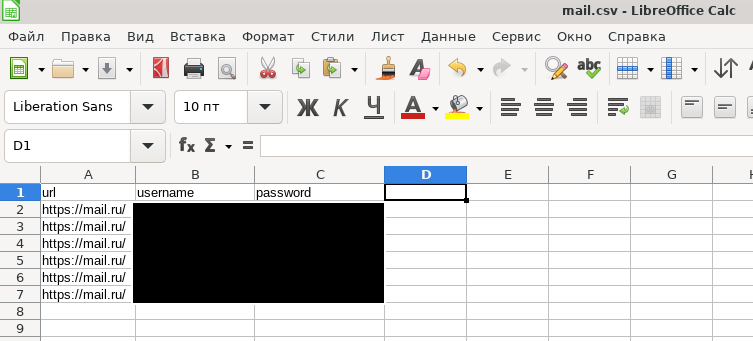

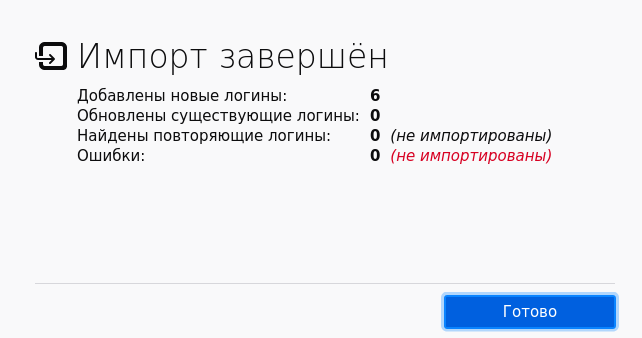

В браузере FireFox имеется дополнение(плагин) KeePassXC-Browser, но отсутствует для Android. Если же вы всё-таки решили синхронизировать свои логины и пароли с помощью браузера и аккаунта FireFox, то для начала экспортируем нашу базу из «KeePassXC» в формат «.csv» и немного подправим полученный файл экспорта любым табличным редактором. Например, «LibreOffice Calc», «Microsoft Office Excel», «МойОфис Таблица», «AlterOffice ACell», «Р7-Офис Редактор таблиц» и другие. Нас интересуют только 3 столбца: адресс веб-сайта, имя пользователя и пароль. При этом столбцы обязательно должны быть подписаны, иначе FireFox выдаст ошибку:

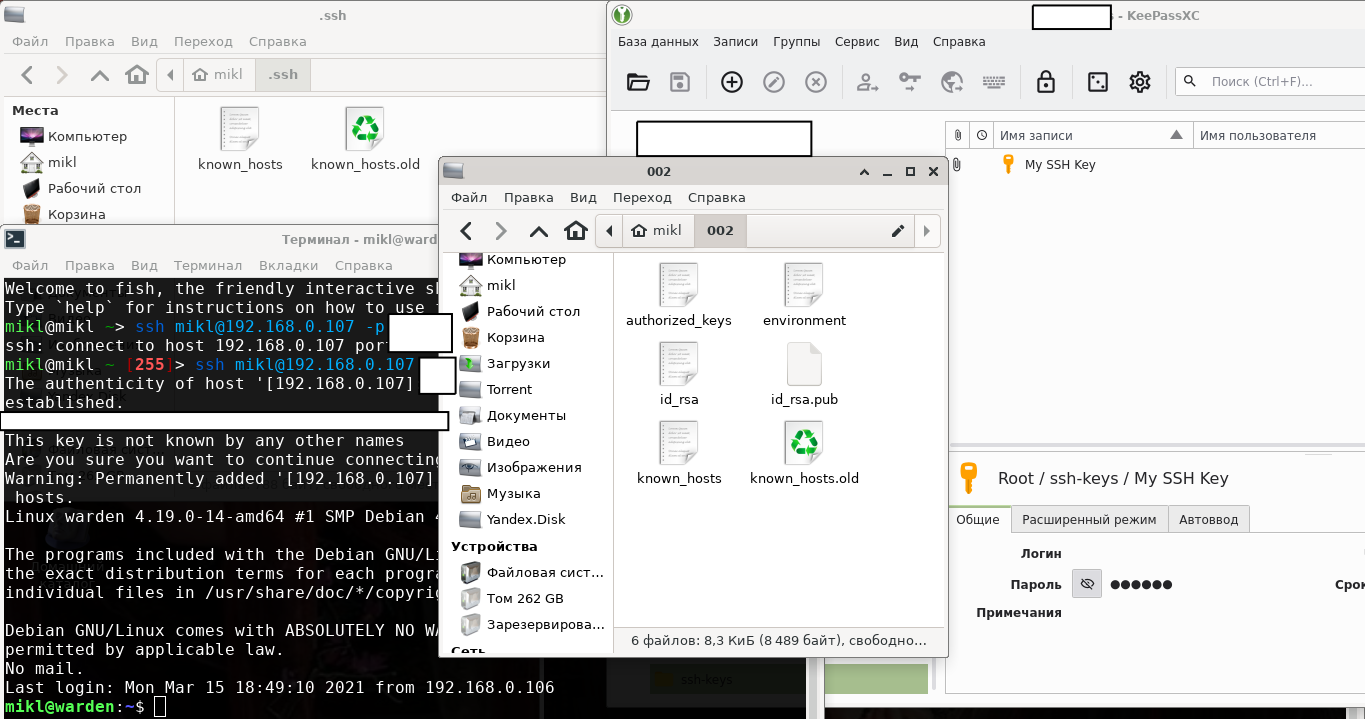

Хочу рассказать как безопасно хранить «SSH-ключи» на локальной машине, не боясь того, что какое-то приложение может украсть или расшифровать их. Данное решение будет полезно тем, кто так и не нашел элегантного решения после паранои в 2018 году и продолжает хранить ключи в «$HOME/.ssh». Это дает возможность безопасно хранить все ключи прямо в базе паролей и автоматически добавлять их в систему при её открытии. Как только база будет закрыта, использование SSH-ключей также станет невозможным.

К сожалению, хранить «SSH-ключи» можно только в «KeePassXC». Ни один другой менеджер паролей такую функцию не поддерживает. По крайней мере, я такую функцию больше нигде не встречал.

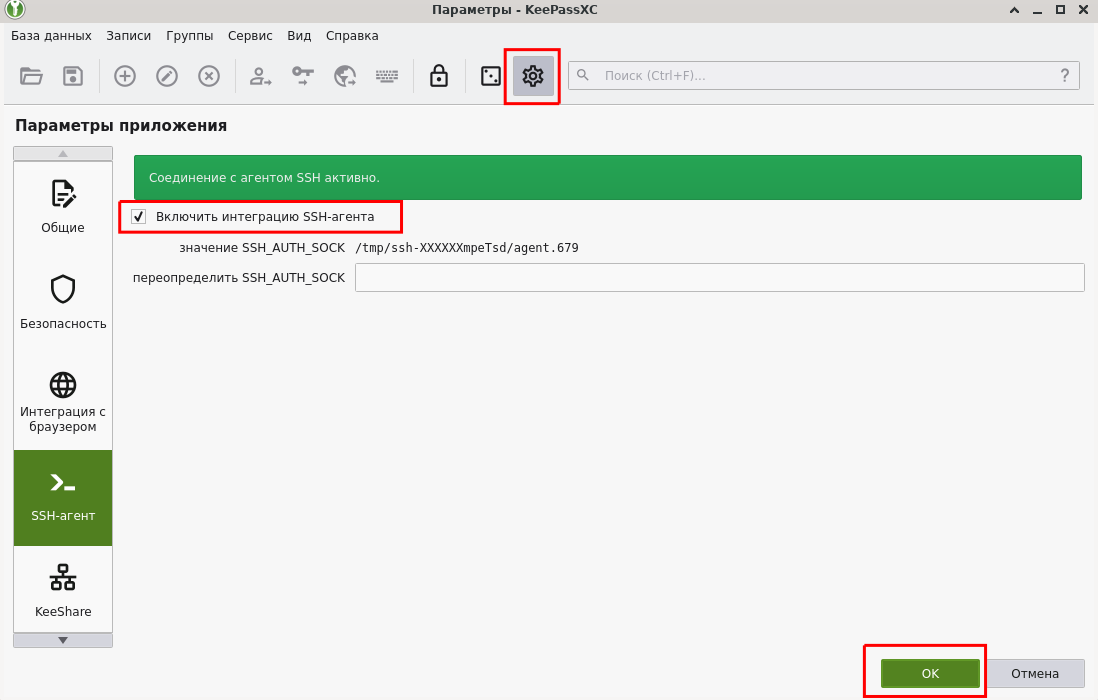

Первым делом необходимо включить SSH-Агент в менеджере паролей. В наиболее ранних версиях менеджера агент необходимо было немного поднастроить, вручную создавая отдельные глобальные параметры. В современных версиях управлять этими параметрами не рекомендуется в целях безопасности. Для включения агента откройте конфигурацию менеджера, затем меню «SSH-агент», и поставте галочку напротив строки «Включить интеграцию SSH-агента». После чего можно нажать кнопку «ОК».

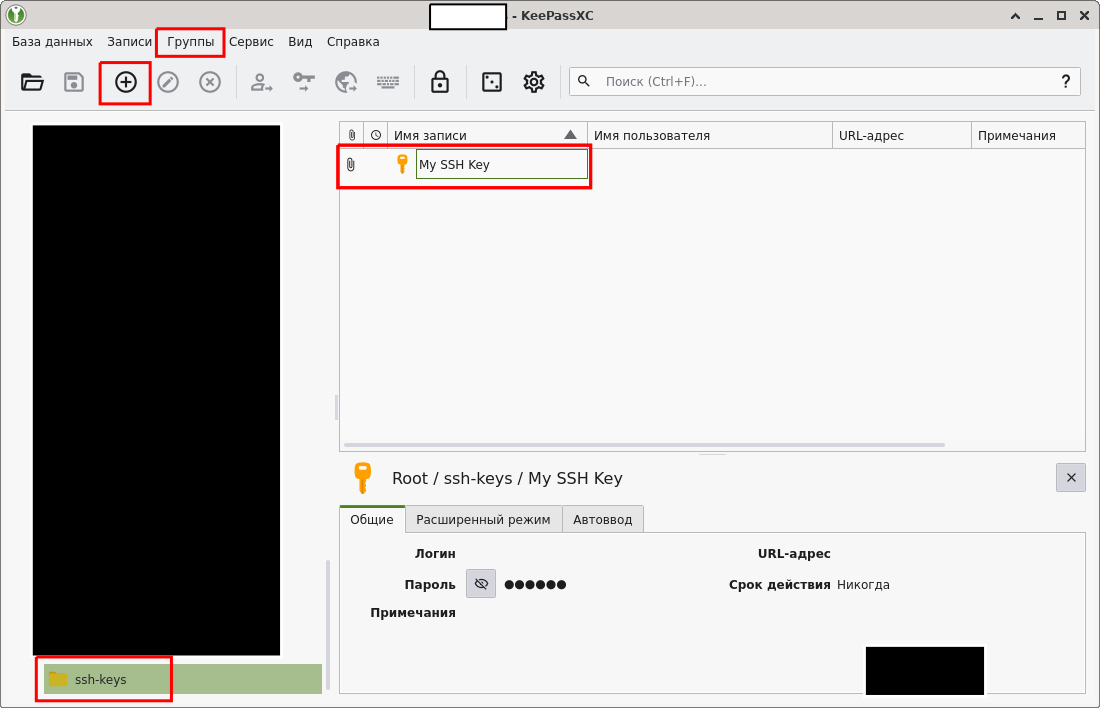

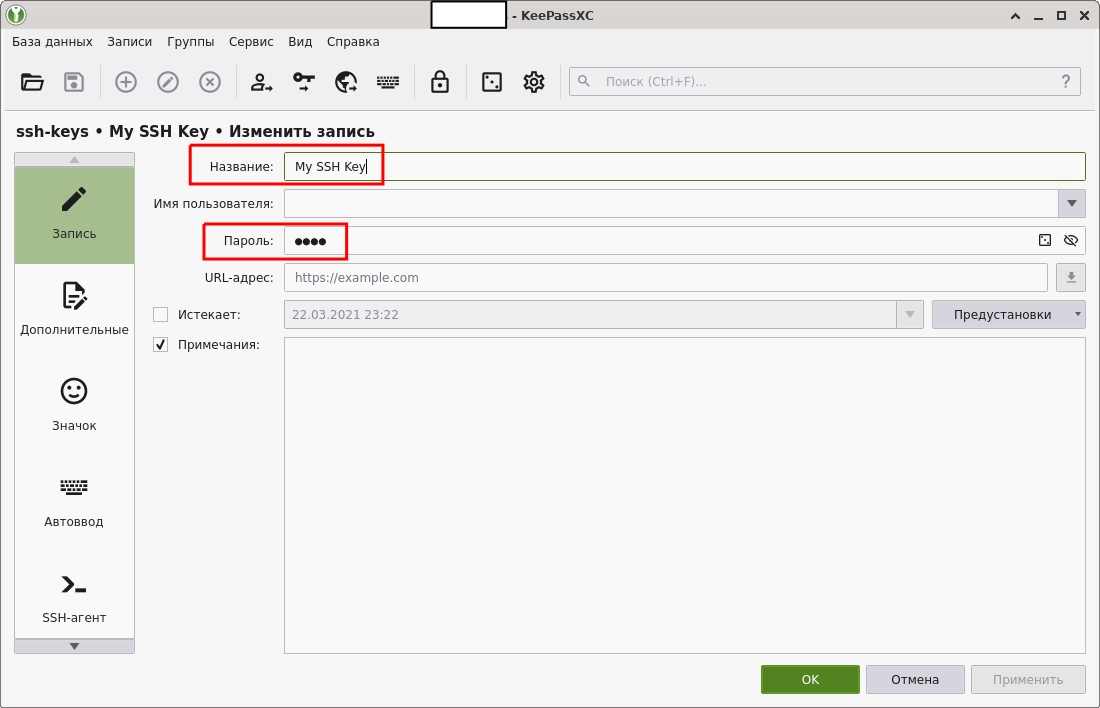

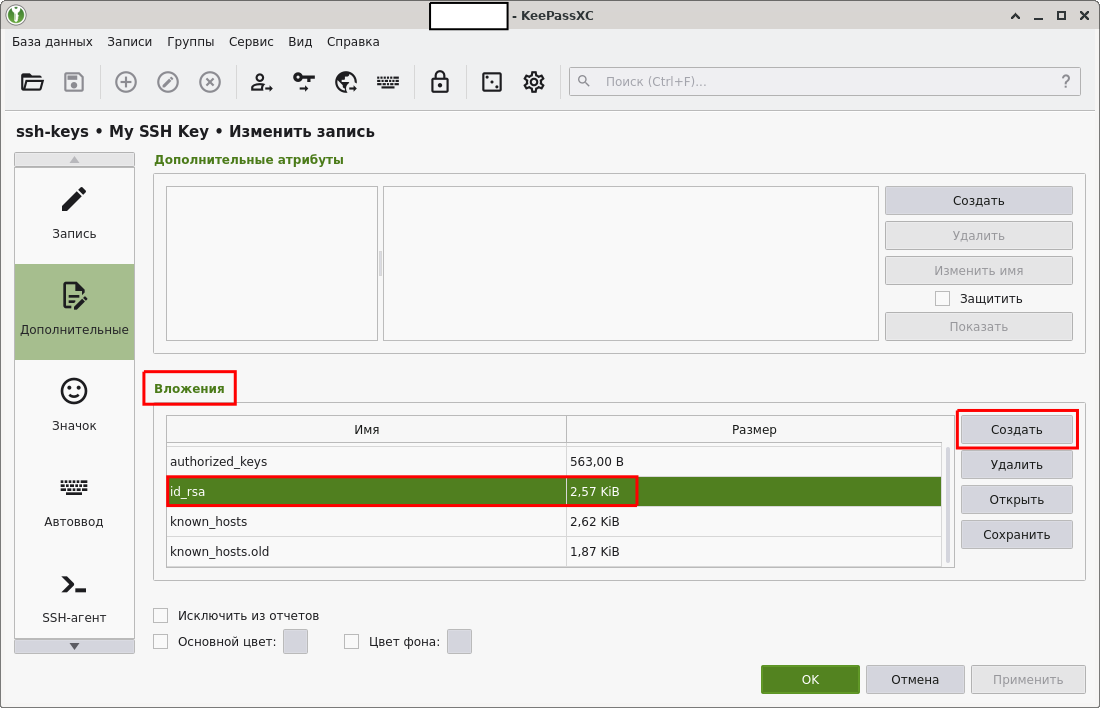

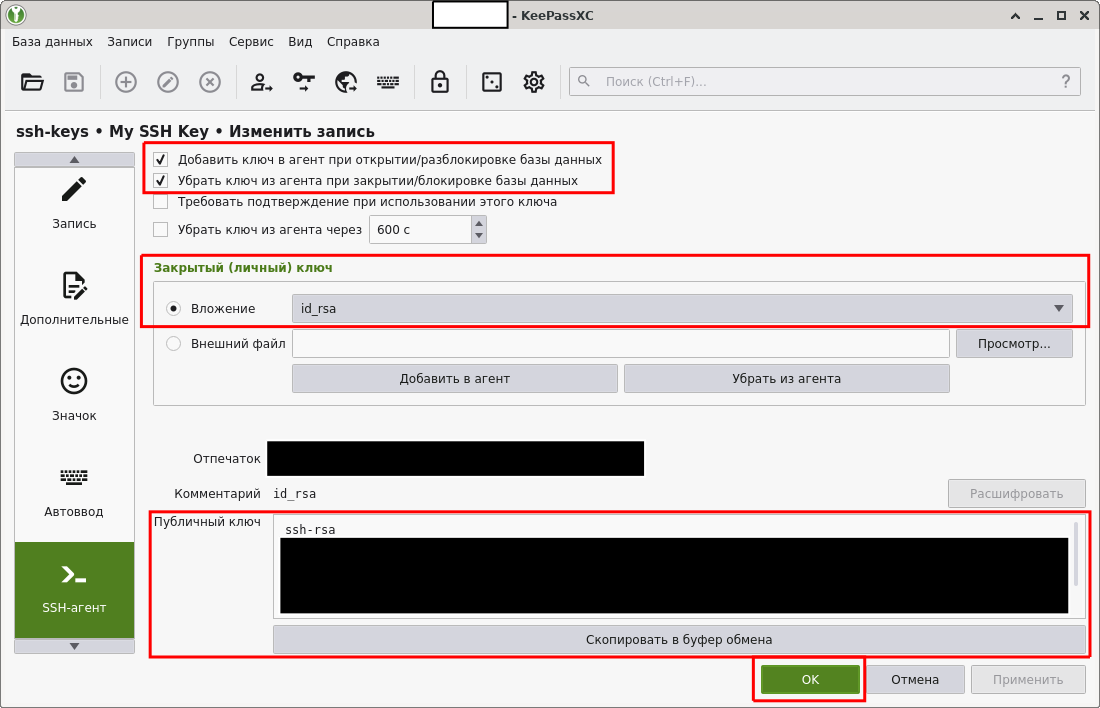

Теперь необходимо добавить SSH-Ключи и все соединения по которым осуществлялись соединения в менеджер. Для этого сначала создадим отдельную группу под любым названием, например, ssh-keys с любой понравившейся эмблемой. Можно и без эмблемы. И нажимаем кнопку создания ключа. Заполняем поля названия и пароль от вашего SSH-Ключа и переходим на вкладку Дополнительные. Во вложениях необходимо добавить самое главное - закрытый ключ id_rsa с помощью кнопки Создать. Все SSH-файлы находятся по следующему пути: «~/.ssh/». Если у вас имеются и другие файлы, такие как known_hosts, authorized_keys, то добавьте их по желанию. Они необязательны. Перейдите на вкладку SSH-агент и выставьте следующие параметры:

Нажимайте кнопку ОК, удаляйте ключи по пути «~/.ssh/» и тестируйте любое соединение по ssh, где требуется вход именно по ключу. При редактировании ключа на вкладке «Автоввод» у меня выставлена галочка напротив пункта «Включить автоввод для этой записи». Теперь мне даже не приходится вводить пароль от моего SSH-ключа.

В Windows всё немного сложнее с хранением ssh ключей. Но вполне возможно.

Здесь нам понадобятся несколько дополнительных утилит.

При использовании Portable версии OpenSSH, чтобы агент заработал необходимы 2xbat файла, отдельно для запуска и отдельно для остановки сервиса агента.

ssh-agent-start.bat @echo off SET PATH=%CD%\;%PATH% sc \\localhost create ssh-agent DisplayName= "OpenSSH Authentication Agent" binpath= "%CD%\ssh-agent.exe" type= own start= "demand" sc \\localhost config ssh-agent obj= LocalSystem sc \\localhost sdset ssh-agent "D:(A;;CCLCSWRPWPDTLOCRRC;;;SY)(A;;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;BA)(A;;CCLCSWLOCRRC;;;IU)(A;;CCLCSWLOCRRC;;;SU)(A;;RP;;;AU)S:(AU;FA;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;WD)" sc \\localhost privs ssh-agent SeImpersonatePrivilege ssh-agent pause ssh-agent-stop.bat @echo off SET PATH=%CD%\;%PATH% ssh-agent -k sc \\localhost stop ssh-agent sc \\localhost delete ssh-agent pause

Поместите их в папку с самим OpenSSH со всеми его EXE-никами. В полном пути к OpenSSH (конечная папка, куда вы распакуете portable-версию) не должно быть никаких пробелов, иначе ни запуск, ни остановка сервиса агента работать не будут! Тоже самое касается и установочной версии программы - папка назначения при установки программы. Т.е. стандартные «Program Files» и «Program Files (x86)» - не подойдут.

Лучше используйте что-нибудь вроде этого:

Повторюсь: «Главное, чтобы в путях не было никаких пробелов».

Затем уже в самом Git-Bash вводим для запуска подагента и синхронизации ключей между сервисом и bash-агентом:

Для запуска подагента $ eval `ssh-agent` Для остановки подагента $ ssh-agent -k

К сожалению, такое безопасное хранение не поддерживается ни одним менеджером паролей для GPG-Ключей. Однако, вы всегда можете создать зашированный файловый контейнер, например, с помощью «VeraCrypt», и пользоваться ими с дополнительным параметром для смены рабочей директории хранилища ключей. Например так:

$ gpg --homedir /home/mikl/002/ # и далее нужные вам ключи и параметры

Ещё одним решение по безопасному хранению «GPG-Ключей» может быть отдельный зашированный раздел «/home/». Тогда и убирать «SSH-Ключи» в «KeePassXC» не придётся.

Для использования «GPG-Ключей», например в «GIT», при изменении рабочей директории можно воспользоваться переменной окружения «GNUPGHOME». В этом случаее параметр --homedir Не понадобится.

Но, сначала необходимо создать отдельную директорию и добавить туда пару файлов настроек самого GPG.

При этом, где будет находится ваша директория с ключами GPG - решать только Вам.

Обратите внимание на настройки. Вы можете изменить их по своему усмотрению. Например, keyid-format - none, short, 0xshort, long, 0xlong.

# Сначала необходимо узнать 16 последних символов идентификатора ключа, который будет использоваться по умолчанию. $ gpg --homedir /home/mikl/002/ -k --keyid-format=0xlong ... pub rsa2048/0xBE2BA3C896E3C043 ... ... # Нас интересует из такой вот строки то, что находится после «0x», например, BE2BA3C896E3C043. # А также полная запись идентификатора публичного ключа. $ echo -e -n "keyid-format 0xshort\nthrow-keyids\nno-emit-version\nno-comments\n\ndefault-key BE2BA3C896E3C043\n" > /home/mikl/002/gpg.conf $ echo -e -n "default-cache-ttl 300\nmax-cache-ttl 999999\n" > /home/mikl/002/gpg-agent.conf $ echo -e -n "default-key 1DEC8548C828F98EBDE8D46ABE2BA3C896E3C043\ndetailed-view\n" > /home/mikl/002/gpa.conf

По итогу в нашем измененном каталоге /home/mikl/002/ для GPG получились файлы: gpg.conf, gpg-agent.conf, gpa.conf.

Файл /home/mikl/002/gpg.conf

keyid-format 0xshort throw-keyids no-emit-version no-comments default-key BE2BA3C896E3C043

Файл /home/mikl/002/gpg-agent.conf

default-cache-ttl 300 max-cache-ttl 999999

Файл /home/mikl/002/gpa.conf

default-key 1DEC8548C828F98EBDE8D46ABE2BA3C896E3C043 detailed-view

Теперь можно воспользоваться переменной «GNUPGHOME».

# Пусть, например рабочая директория /home/mikl/002/ $ GNUPGHOME=/home/mikl/002/ gpg # и далее нужные вам ключи и параметры # Например так. $ GNUPGHOME=/home/mikl/002/ git add -A $ GNUPGHOME=/home/mikl/002/ git commit -m "Update" $ GNUPGHOME=/home/mikl/002/ git push -u origin master

Вот теперь для измененного домашнего каталога GPG и вывод правильный и команды выполняются верно.

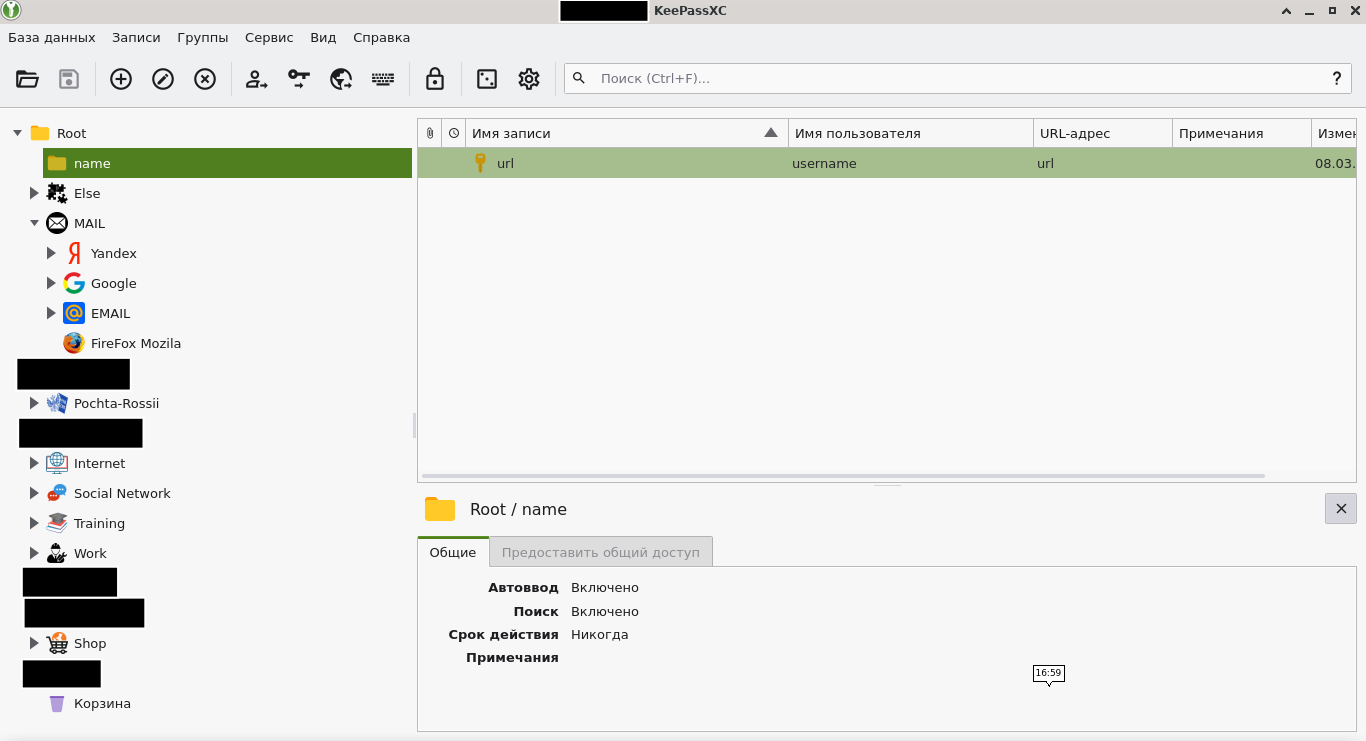

В данном менеджере паролей имеется возможность создавать группы/подгруппы, т.е. папки и подпапки, а также добавлять как группе, так и самой записи с логином и паролем - любой значок (иконку). При создании группы (папки) или записи с паролем просто перейдите на вкладку «Значок» со смайликом и выберите либо стандартный, либо вставте любое изображение значка. Я вставлял разные форматы - png, jpg, ico - все прекрасно импортируются. Группы и записи можно буквально перетаскивать друг в друга, образуя вложенность одной группы в другую, чтобы распределить уже имеющиеся записи по задуманным вами, так сказать, категориям. При создании группы - вложенность учитывается вручную.

Контейнер с паролями всегда находится у вас. Пароль знаете только вы. Хранить их можно как в облаке или, например, Яндекс-Диске, так и локально, на своём личном ПК или смартфоне. Менеджер поддерживает импорт и экспорт записей. Имеет множетсво плагинов для большинства современных браузеров. Он конечно не лишен своих собственных недостатков, но пожалуй, я вполне могу рекомендовать его в качестве наилучшего, безопасного и бесплатного на сегодня варианта хранения паролей. К тому же, для него не требуется никакого отдельного сервера.

Расширения предназначены для того, чтобы расширять функциональные возможности браузера. Многие из них поддерживаются разработчиками одновременно в нескольких браузерах. Другие же напротив, предназначены только для одного единственного браузера. Сегодня здесь мы лишь вскользь затронем несколько тем, включая всеми любимую безопасность.

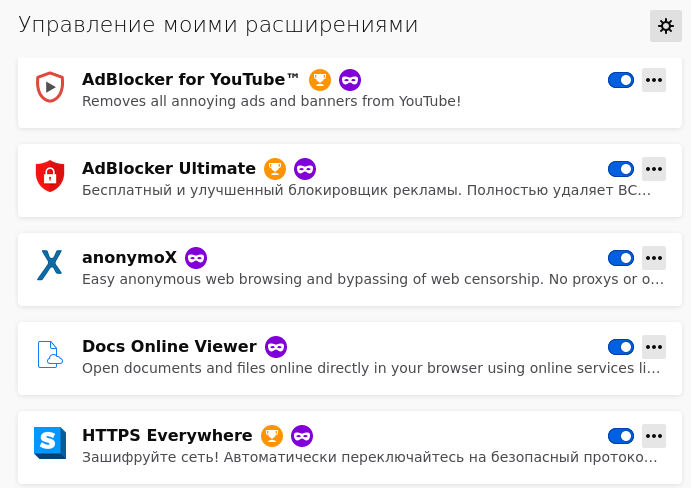

Список плагинов:

Самое главное расширение, которое нужно установить себе, а также всем знакомым и родственникам — блокировщик рекламы. Это абсолютный «must have» для каждого. Однако, помните, что блокировщик блокировщику рознь! Если один блокирует рекламу в интернете, это не значит, что он также сможет блокировать её и на видеохостингах, таких как всеми любимый YouTube. Специально для него придумали свой собственный блокировщик рекламы - AdBlocker for YouTube. Мне пришлось сталкнуться с такой проблемой, поэтому сразу рекомендую. Расширение существует как для Chrome, так и для FireFox.

К сожалению, все чаще и чаще мы сталкиваемся с разного рода ограничениями и попытками получить наши личные данные в Глобальной паутине. Заблокированных сайтов становится все больше, а многие из открытых по максимуму собирают пользовательскую информацию. Избавиться от слежки и подобных ограничений можно с помощью специальных плагинов, к примеру, anonymoX.

AnonymoX — одно из стандартных браузерных дополнений, позволяющее выбрать страну для подмены IP и использовать VPN-сервер, соединяясь с определенными сайтами. Оно предоставляет пользователю минимальный набор необходимых функций в бесплатной версии, а также более широкий выбор стабильных и быстрых серверов в премиальной.

Поддерживается практически во всех браузерах.

Просмотр документов онлайн без загрузки на жесткий диск по умолчанию доступно далеко не во всех браузерах, а также ОС. Если вам необходима такая функция, то данное расширения предназначенно именно для вас.

Если офисные документы открыть онлайн можно с помощью предыдущего плагина, то такая функция не поддерживается им для pdf-документов. Поэтому стоит сразу задуматься об отдельном плагине.

Расширение для браузеров Firefox, Chrome, Opera и Яндекс.Браузера, которое переопределяет запросы к сайтам и принудительно активирует HTTPS.

Менеджер паролей мы вынимательно изучили выше. Поэтому рассматривать его здесь мы не будем.

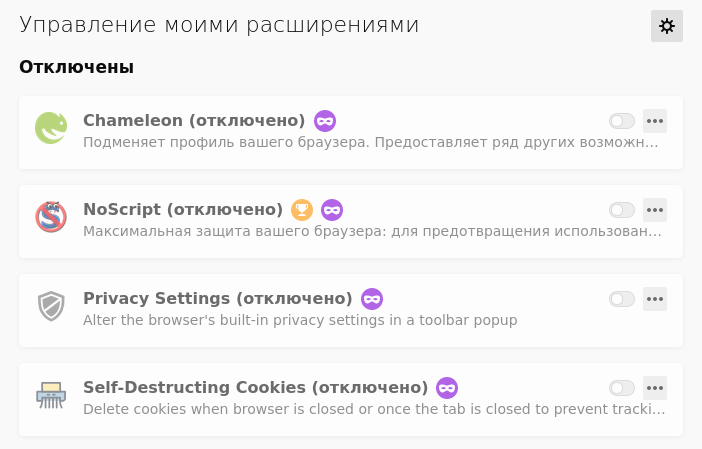

Tampermonkey - это расширение для браузеров, с помощью которого можно управлять пользовательскими скриптами для различных сайтов. С помощью него можно изменять внешний вид, скачивать файлы с разных сайтов и хостингов и многое другое. В данном примере я предлагаю вам скачать скрипт (под названием: helper.user.js), например, с моего репозитория и вставить этот код в плагин «Tampermonkey». После этого у вас появится возможность напрямую скачивать видео с YouTube. Обязательно обновите скрипт в панели управления - выбираете скрипт, затем Обновление тригера и запускаете обновление скрипта. На YouTube под каждым видео будет доступна зелёная кнопка «Скачать» (или стрелка зелёная стрелка вниз) с раксрывающимся списком доступных форматов.

Позволяет подделать профиль браузера взамен реальному, что повышает вашу конфиденциальность и безопасность. Поддерживает практически любой профиль любой ОС с любым разрешением экрана. Поддерживает выбор случайного профиля. К сожалению, только для браузера «FireFox».

К сожалению, расширение предназначено тольк для «FireFox». Оно предназначенно для управления типами содержимого, которое показывается на сайте. Расширение по умолчанию может блокировать выполнение сценариев JavaScript, что позволяет улучшить уровень безопасности и конфиденциальности.

Расширение настроек конфиденциальности сохраняет все встроенные настройки безопасности браузера в одном месте. Каждая настройка имеет описание, которую вы можете изменить прямо из всплывающего окна расширения.

Имеется поддержка для Chrome, Opera, FireFox.

Удаление файлов «Cookie» с различных сайтов и локальных хранилищ на вашем ПК. Куки-данные иногда бывают действительно полезны при повседневной работе, но они также несут определенную угрозу конфиденциальности.

Имеется поддержка для Chrome, Opera, FireFox.

Ну а сегодня на этом всё. Всем Добра и Удачи!

Copyright © 27.03.2021 by Mikhail Artamonov